<强> 1,查看SSH客户端版本

有的时候需要确认一下SSH客户端及其相应的版本号。使用SSH - v命令可以得到版本号。需要注意的是,Linux一般自带的是OpenSSH:下面的例子即表明该系统正在使用OpenSSH:

下面的例子表明该系统正在使用SSH2:

说明:以上两种方式都可以远程登录到远程主机,服务器代表远程主机,名称为登录远程主机的用户名。

<强> 3,连接到远程主机指定的端口:

命令格式:

说明:p参数指定端口号,通常在路由里做端口映射时,我们不会把22端口直接映射出去,而是转换成其他端口号,这时就需要使用- p端口号命令格式。

<强> 4,通过远程主机1跳到远程主机2:

命令格式:

说明:当远程主机remoteserver2无法直接到达时,可以使用- t参数,然后由remoteserver1跳转到remoteserver2。在此过程中要先输入remoteserver1的密码,然后再输入remoteserver2的密码,然后就可以操作remoteserver2了。

<强> 5,通过SSH运行远程壳命令:

命令格式:

说明:连接到远程主机,并执行远程主机的命令命令,例如:查看远程主机的内存使用情况。

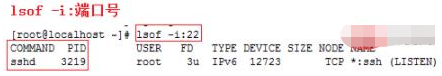

<强> 6,修改SSH监听端口:

默认情况下,SSH监听连接端口22日攻击者使用端口扫描软件就可以看到主机是否运行有SSH服务,将SSH端口修改为大于1024的端口是一个明智的选择,因为大多数端口扫描软件(包括nmap)默认情况都不扫描高位端口。打开/etc/SSH/sshd_config文件并查找下面这样的行:

端口22

去掉该行前面的#号,然后修改端口号并重新启动SSH服务:

<强> 7,仅允许SSH协议版本2:

有两个SSH协议版本,仅使用SSH协议版本2会更安全,SSH协议版1本有安全问题,包括中间人攻击(中间人)和注入(插入)攻击。编辑/etc/SSH/sshd_config文件并查找下面这样的行:

<强> 8日禁止根用户登录:

通常情况下,不采用直接用根用户登录到远程主机,由于根用户拥有超级权限,这样会带来安全隐患,所以,一般我们用普通用户登录,当需要管理远程主机时,再切换到根用户下。打开/etc/ssh/sshd_config文件并查找下面这样的行:

将#号去掉,然后将是的修改成不,重启ssh服务,这样就可以禁止根用户登录。

将#号去掉,然后将bannertest.txt文件的全路径替换/一些/路径,然后保存,重启ssh服务。当客户端登录时,就会看到bannertest.txt文件中的提示信息。

<强> 9,进行端口映射:

假如公司内网有台web服务器,但是只对内不对外,这样,外网就无法访问,可以用ssh进行端口映射来实现外网访问内网的web服务器。假如web服务器名为网络服务器,网络服务器可以用ssh访问到远端主机remoteserver,登录到网络服务器,然后用下面命令进行映射

命令格式:

执行完成后,在remoteserver机器上,执行netstat——3000年| grep,查看有没有开3000年通端口,并执行以下命令观察是否可以打开网络服务器上的网页

如果能打开界面,说明映射成功。但是,这只限于本机访问web服务器,即只能remoteserver机器访问网络服务器。因3000年为端口绑定的是remoteserver机器的127.0.0.1端口。可以编辑remoteserver机器上的/etc/ssh/sshd_config文件并添加如下内容: