介绍 1。常见参数

tcpdump - eth0 nn - s0 - v端口80

我选择监控的网卡

神经网络不解析主机名和端口号,捕获大量数据,名称解析会降低解析速度

- s0捕获长度无限制

- v增加输出中显示的详细信息量

端口80端口过滤器,只捕获80端口的流量,通常是HTTP

2.

tcpdump - - s0端口80

——输出ASCII数据

- x输出十六进制数据和ASCII数据

3.

tcpdump - eth0 udp

udp过滤器,只捕获udp数据

原型17协议17等效于udp

原型6等效于tcp

4.

tcpdump - eth0主机10.10.1.1

主持过滤器,基于IP地址过滤

5.

tcpdump -我eth0 dst 10.105.38.204

dst过滤器,根据目的IP过滤

src过滤器,根据来源IP过滤

6.

tcpdump - i - w test.pcap eth0 - s0

- w写入一个文件,可以在Wireshark中分析

7.

tcpdump - eth0 - s0 - l端口80 | grep & # 39;服务器:& # 39;

- l配合一些管道命令的时候例如grep

8.

组合过滤

或,,

或| |

不或!

9.

快速提取HTTP UA

tcpdump nn - s1500 - l | grep“用户代理:“

使用egrep匹配UA和主机

tcpdump nn - s1500 - l | egrep我& # 39;用户代理:|主持人:& # 39;

10.

匹配得到的数据包

tcpdump - s 0——vv & # 39; tcp (((tcp (12:1),0 xf0)在祝辞2):4]=0 x47455420& # 39;

匹配发布包,发布的数据可能不在包里

tcpdump - s 0——vv & # 39; tcp (((tcp (12:1),0 xf0)在祝辞2):4]=0 x504f5354& # 39;

11.

匹配HTTP请求头

tcpdump - s 0 - v - n - l | egrep我“POST/| GET/|主持人:“

匹配一些文章的数据

tcpdump - s 0 - a - n - l | egrep我“发布/| pwd=| passwd==| |密码主持人:“

匹配一些饼干信息

tcpdump nn - - s0 - l | egrep我& # 39;set - Cookie |主持人:|饼干:& # 39;

12.

捕获DNS请求和响应

tcpdump - eth0 53 - s0港口

13。

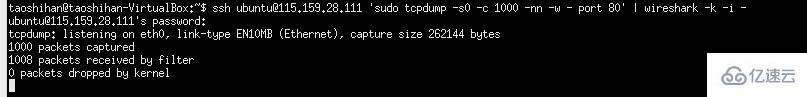

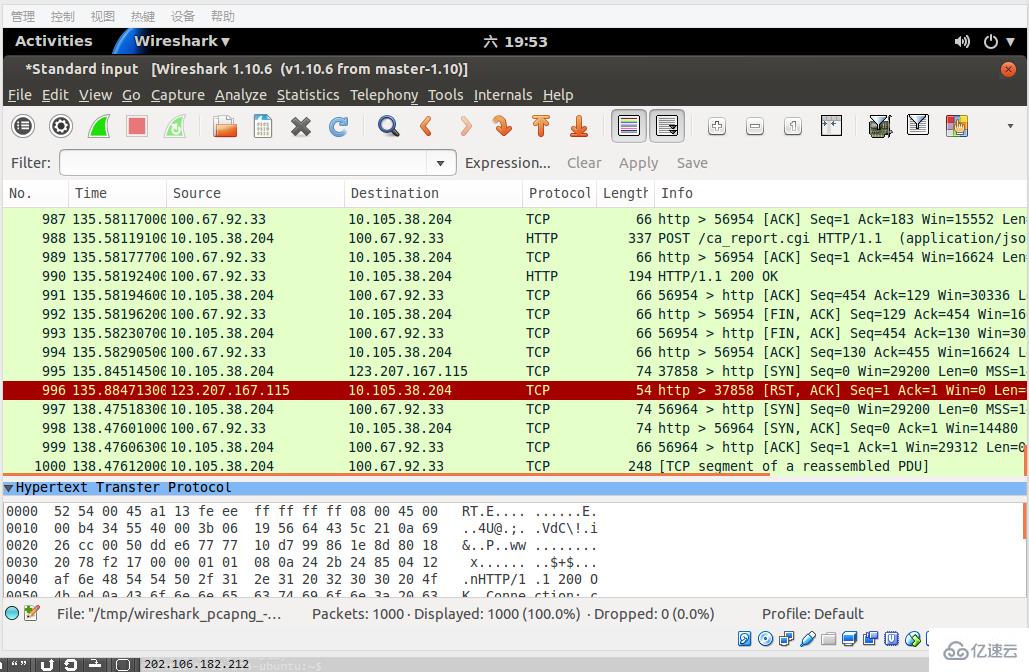

使用tcpdump捕获并在Wireshark中查看

使用ssh远程连接服务器执行tcpdump命令,并在本地的wireshark分析

ssh root@remotesystem & # 39; tcpdump - s0 - c 1000 nn - w——不是端口22 & # 39;| wireshark - k -我-

ssh ubuntu@115.159.28.111 & # 39; sudo tcpdump - s0 - c 1000 nn - w——不是端口22 & # 39;| wireshark - k -我-

14.

配合壳获取最高的IP数

tcpdump nnn - t - c 200 | - f 1, 2, 3, 4 - d & # 39;强生# 39;| |排序uniq排序nr - c | | 20头- n

15。捕获DHCP的请求和响应

tcpdump - v - n端口67或68

小编给大家分享一下linux系统下使用tcpdump进行抓包的方法,相信大部分人都还不怎么了解,因此分享这篇文章给大家参考一下,希望大家阅读完这篇文章后大有收获、下面让我们一起去了解一下吧!

以上是linux系统下使用tcpdump进行抓包的方法的所有内容,感谢各位的阅读!相信大家都有了一定的了解,希望分享的内容对大家有所帮助,如果还想学习更多知识,欢迎关注行业资讯频道!