这篇文章给大家介绍怎么在Linux中曝出Sudo提权漏洞,内容非常详细,感兴趣的小伙伴们可以参考借鉴,希望对大家能有所帮助。

Sudo特指“超级用户”。作为一个系统命令,其允许用户以特殊权限来运行程序或命令,而无需切换使用环境(通常以根用户身份运行命令)。

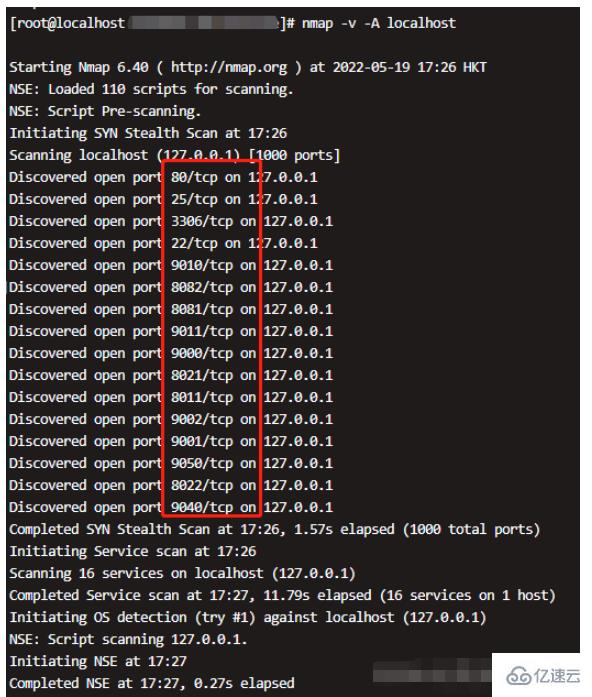

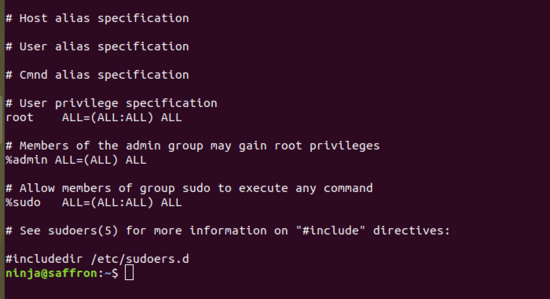

默认情况下,在大多数Linux发行版中(如屏幕快照所示),/etc/sudoers的RunAs规范文件中所有的关键字,允许管理或Sudo分组中的所有用户,以系统上任何有效用户的身份运行任何命令。

然而由于特权分离是Linux中最基本的安全范例之一,因此管理员可以配置sudoers文件,来定义哪些用户可以运行哪些命令。

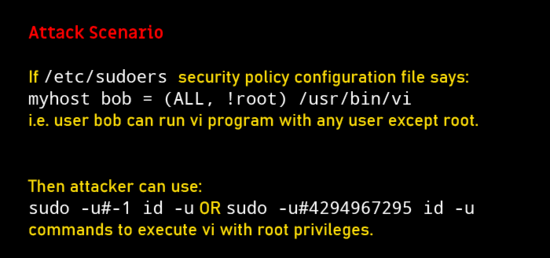

这样一来,基板限制了用户以根身份运行特定或任何命令,该漏洞也可允许用户绕过此安全策略,并完全控制系统。

Sudo开发者称:“只要RunAs规范明确禁止根访问,首先列出所有的关键字,具有足够Sudo权限的用户就可以使用它来以根身份运行命令。”

据悉,该漏洞由苹果信息安全部门的乔Vennix追踪发现(cve - 2019 - 14287)。且想要利用这个错误,只需Sudo用户ID 1或4294967295。

这是因为将用户ID转换为用户名的函数,会将1(或无效等效的4294967295)误认为0,而这正好是根用户用户ID。

此外,由于通过- u选项指定的用户ID在密码数据库中不存在,因此不会运行任何PAM会话模块。

Linux是一种免费使用和自由传播的类UNIX操作系统,是一个基于POSIX的多用户,多任务,支持多线程和多CPU的操作系统,使用Linux能运行主要的UNIX工具软件,应用程序和网络协议。

关于怎么在Linux中曝出Sudo提权漏洞就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看的到。