,,,,对于文件上传大家都很熟悉了,毕竟文件上传是获取网站管理权限的一个重要方式之一,理论性的东西参考我的另一篇汇总文章《浅谈文件解析及上传漏洞》,这里主要是实战补充一下理论内容- filetype漏洞!

,filetype漏洞主要是针对内容类型字段,主要有两种利用方式:,,,, 1,先上传一个图片,然后将内容类型:p_w_picpath/jpeg改为内容类型:文本/asp,然后对文件名进行00截断,将图片内容替换为一句话* * *。

,,,, 2,直接使用打嗝抓包,得到岗位上传数据后,将内容类型:文本/平原改成,内容类型:p_w_picpath/gif。

,,,,这里补充一个简单的利用文件类型可控来进行任意文件上,传之前在周大福中遇到过,但是以为在实际环境中应该是不会出现的,可惜还是被我遇到了!

,,,,实验环境:asp, iis7.5, windows 2008 r2

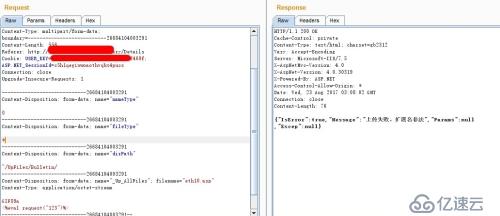

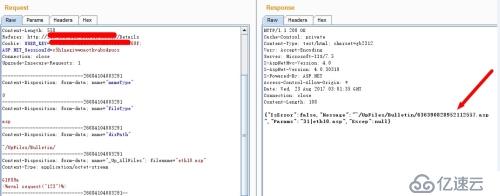

,,,,当我们找到一个上传点时,我们上传一个asp的一句话马,对应的http请求数据包如下,如图1所示:

图1上传失败

,,,,此时我们上传失败了,说扩展名非法(应该是白名单限制),而http请求数据包中的文件类型显示是*,不是应该都支持吗?这时我们就使用各种方式上传,目录解析(通过尝试是可以任意创建上传的目录名称的),00截断,从左到右解析,从左到右解析.....结果都失败了!

,,,,本来以为没有办法了,因为通过下载配置文件网络。配置发现,做了白名单限制,如图2所示,应该是没办法了!

图2 . config

,,,,最后我精灵地发现(瞎猫碰到死耗子)将文件类型的*直接修改为asp,然后成功上传,如图3所示。

图3修改文件类型上传成功

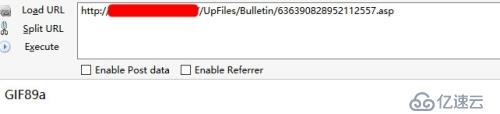

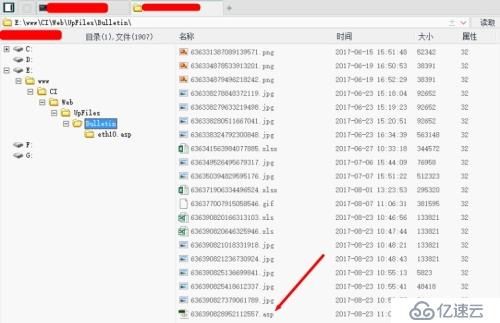

,,,,然后我们访问该目录,看看是否真的上传成功,有没有被杀这类的,如图4所示,一句话确实是上传成功了。

图4一句话可正常访问

,,,,最后使用菜刀进行连接,成功获取到一个网站管理权限,如图5所示。

图5成功获取网站管理权限

,,,,总结:

,,,,本篇文章主要是记录一下平时的一些经验技巧,由于经常受到固定思维的限制,每每都要到最后才会想到碰碰运气!