802.1 x本身并不算太难,确切的说命令的繁琐,实验环境难以搭建(虚拟机+物理交换机)。是让人比较难入门的门槛。我也没有物理交换机,但毕竟配置只要贴在博客里面就行了.ISE和802.1倍的概念还是可以操作复习下的。

一交换机的推荐配置

文档可以参考,是个美国思科的SE写的:http://www.network-node.com/blog/2015/12/30/switch-configuration-for-dot1x

官方文件

https://www.cisco.com/c/en/us/support/docs/security/identity -服务- engine/116143 -配置- cise姿势- 00. - html

我重新整理一遍

aaa重编

aaa authenticatoin dot1x默认组伊势

aaa授权网络默认组伊势

aaa会计dot1x起止组伊势

(命令格式与tacacs +非常相似,记住默认是对所有支持802.1 x的接口开启认证,其实就是访问口,思科又来缺心眼,授权来个网络是什么鬼?)

aaa服务器组半径伊势

服务器私有192.168.133.11关键cisco123

aaa服务器半径dynamic-author

客户192.138.133.11关键cisco123

ip半径源接口环回0

dot1x system-auth-control

设备跟踪跟踪3750/3850似乎有点不同

radius服务器问题发送认证

radius服务器问题发送会计

radius服务器属性6 alt=" 802.1 x有线/无线客人服务”>

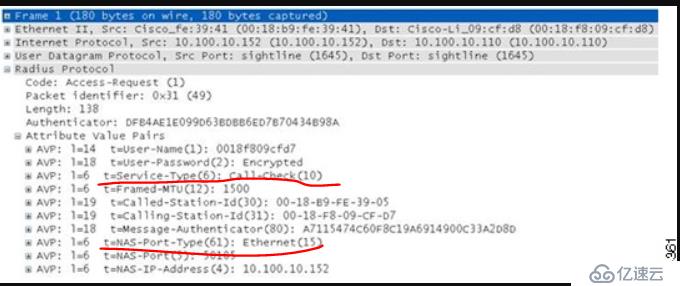

-一个典型的马伯包,注意服务型=call-check NAS-Port-Type=以太网注意用户名是明文的,所以实际上很好欺骗的

动线=图像/水印,size_16, text_QDUxQ1RP5Y2a5a6i, color_FFFFFF, t_100, g_se, x_10, y_10, shadow_90, type_ZmFuZ3poZW5naGVpdGk=" alt=" 802.1 x有线/无线客人服务”>

动线=图像/水印,size_16, text_QDUxQ1RP5Y2a5a6i, color_FFFFFF, t_100, g_se, x_10, y_10, shadow_90, type_ZmFuZ3poZW5naGVpdGk=" alt=" 802.1 x有线/无线客人服务”>

伊势段策略集里面的东西几乎大同小异,唯一不同的是身份来源。因为是使用证书认证,那就得创建一个证书资料。