ACL访问控制列表访问控制列表(路由器,三层交换)包过滤防火墙

ACL访问控制列表的类型

<强>标准访问控制列表

基于源IP地址过滤数据包

标准访问控制列表的访问控制列表号时1 ~ 99

<强>扩展访问控制列表

基于源IP地址,目的IP地址,指定协议,端口和标志来过滤数据包

扩展访问控制列表的访问控制列表号是100 ~ 199

<>强命名访问控制列表

命名访问控制列表允许在标准和扩展访问控制列表使用中名称代替表号

访问控制列表基于三层(IP)和四层(端口,协议)进行过滤

ACL匹配规则:自上而下逐条匹配默认隐含拒绝所有

<强>白名单

允许1.2

允许1.3

拒绝所有(不写)

<强>黑名单

拒绝1.2

拒绝1.3

允许所有(必须写)

标准访问控制列表的配置

<>强创建ACL:

路由器(配置)#访问列表accsee-list-number

{允许允许数据包通过|否认拒绝数据包通过}源(source-wildcard)可对源IP进行控制<>强删除ACL:

路由器(配置)#没有访问列表access-list-number

<强>应用实例:

路由器(配置)#访问列表1允许192.168.1.0 0.0.0.255

路由器(配置)#访问列表1允许192.168.2.2 0.0.0.0

允许192.168.1.0/24和主机192.168.2.2的流量通过<>强隐含的拒绝语句:

路由器(配置)#访问列表1否认0.0.0.0 255.255.255.255

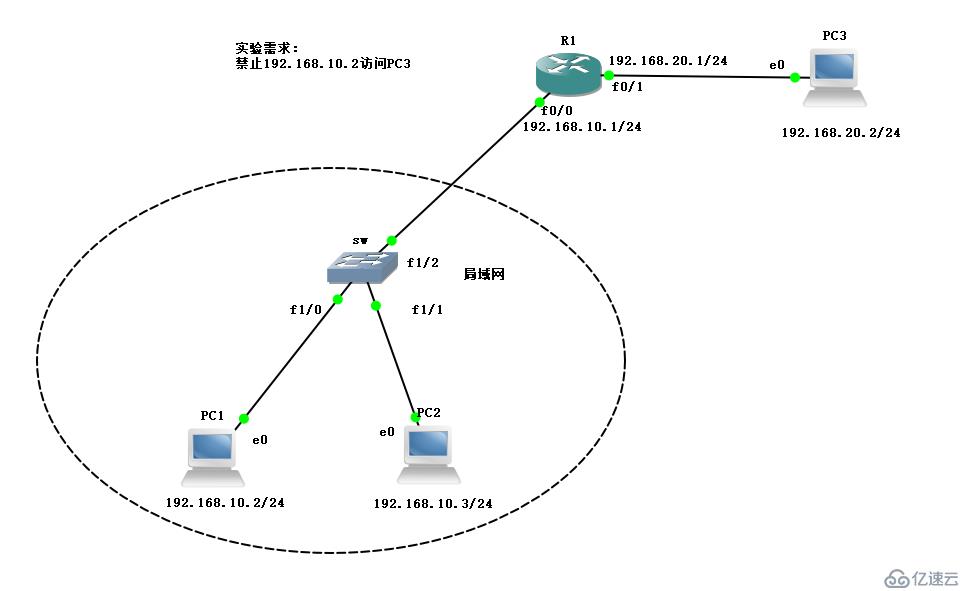

实验:标准ACL的配置

<>强实验拓扑图

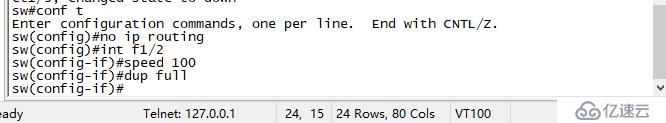

配置交换机接口

配置t

没有ip路由

int f1/2速度

100

dup完整

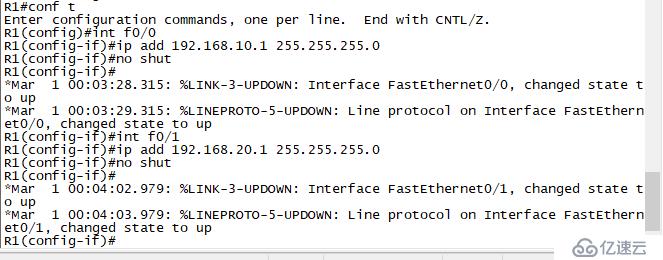

配置路由器接口

配置t

int f0/0

ip添加192.168.10.1 255.255.255.0

没有关闭

int f0/1

ip添加192.168.20.1 255.255.255.0

没有关闭

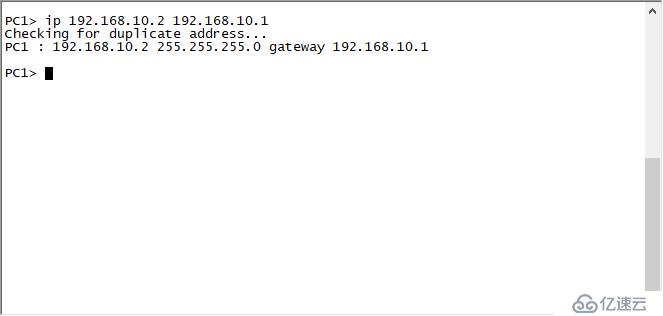

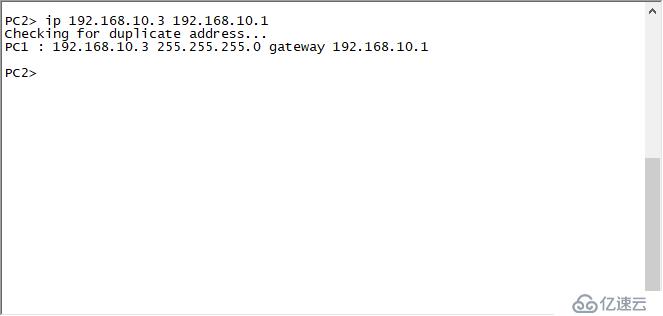

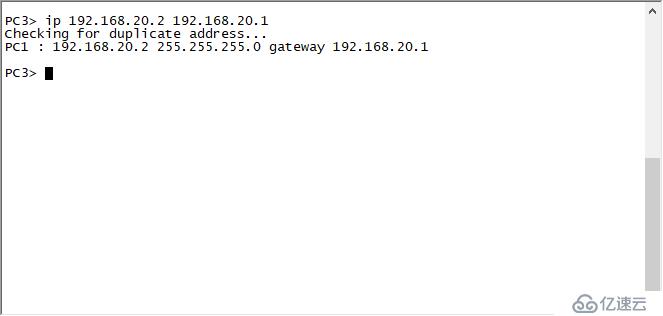

配置PC机IP地址

PC1 ip 192.168.10.2 192.168.10.1

PC2 ip 192.168.10.3 192.168.10.1

生物ip 192.168.20.2 192.168.20.1

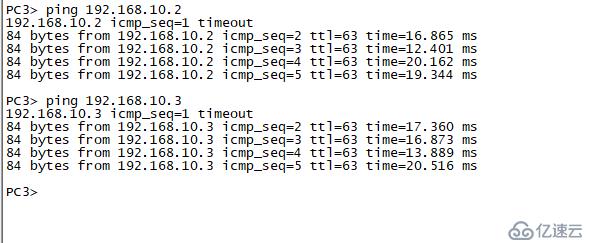

测试各PC机连通性

萍192.168.10.2

萍192.168.10.3

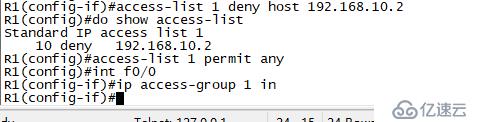

全局模式下在R1上定义规则

访问列表1否认主机192.168.10.2

中的ip访问组1

确实显示访问列表

访问列表1允许任何

int f0/0

此时验证是否达到了实验要求

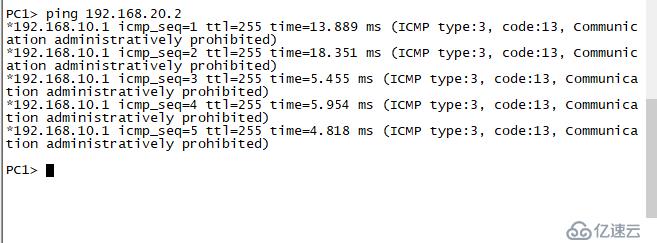

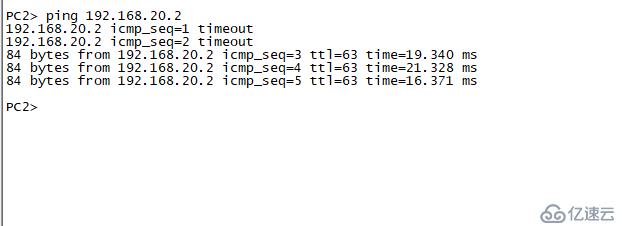

分别用PC1与PC2分别pingPC3, PC2可以ping通,而PC1无法ping通

PC1>平192.168.20.2

PC2>平192.168.20.2

ACL访问控制列表(一)