实验目的:

1使用Anyconnect3.0拨号迪泰

2使用Anyconnect3.0拨号IPSec×××

3使用ACS给用户下放组策略

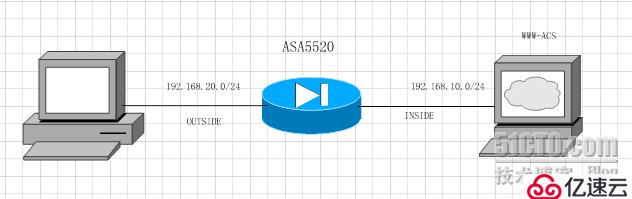

拓扑:

ASA配置:

界面GigabitEthernet0

内,nameif

100年,安全级别

,ip地址192.168.10.254 255.255.255.0

!

接口GigabitEthernet1

外,nameif

,安全级别0

,ip地址192.168.20.254 255.255.255.0

- - - - - - - - - - - - - - - - - - - - - - - ASDM - - - - - - - - - - - - - - - - - - - - - - - -

asdm p_w_picpath disk0:/asdm - 645 - 206. - bin

http服务器启用444

http 0.0.0.0 0.0.0.0之外

- - - - - - - - - - - - - - - - - - - - - - - -自签发证书- - - - - - - - - - - - - - - - - - - - - -

ssl加密ca trustpoint * * * ca

,入学自我

,fqdn asa.ssl * * * . net

,主题名CN=asa.ssl * * * . net

ssl加密ca参加* * * ca noconfirm

- - - - - - - - - - - - - - - - - - - - - - - SSL×××- - - - - - - - - - - - - - - - -

web * * *

外,使

,anyconnect p_w_picpath disk0:/anyconnect-win-3.0.0629-k9。包裹1

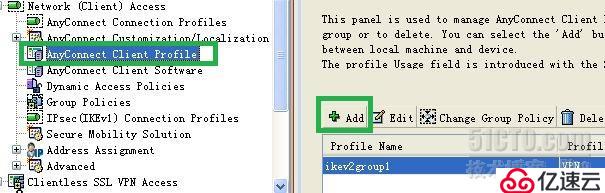

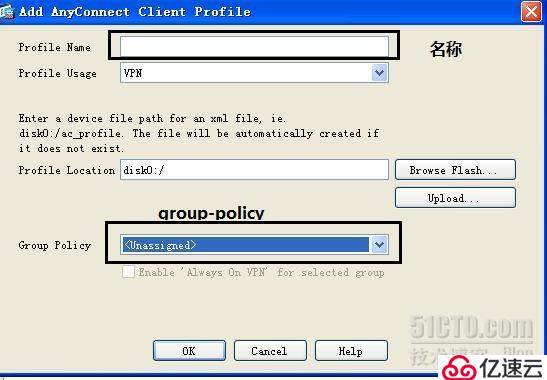

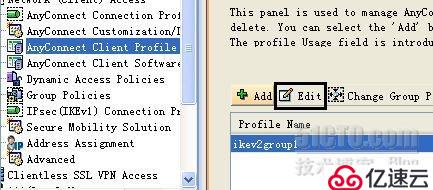

,anyconnect概要ikev2group1 disk0:/ikev2group1。xml <强> ,anyconnect使

,tunnel-group-list使

组策略ssl * * *政策内部

组策略ssl * * *政策属性

,* * * -tunnel-protocol ikev2 ssl客户机

,网络* * *

,anyconnect配置文件值ikev2group1类型用户<强> 用户名根密码加密N7HlIItY8AVJppkQ特权15

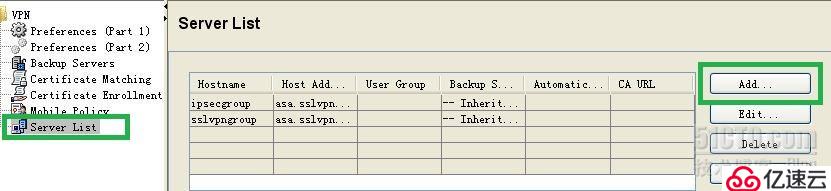

ssl隧道集团* * *隧道式远程访问

ssl隧道集团* * *隧道一般属性

,authentication-server-group aaa

隧道集团ssl隧道网络* * * * * *属性

,group-alias人力资源使

- - - - - - - - - - - - - - - - - - IPSEC×××- - - - - - - - - - - - - - - - - - - - - - -

加密ikev2政策10

,加密3 des

,完整性沙

,组2

,脉冲重复频率沙

加密ikev2使外部客户服务端口443

ssl加密ikev2远程接入trustpoint * * * ca

加密ipsec ikev2 ipsec-proposal ikev2ipsec

,协议esp加密3 des

,协议esp完整性sha - 1

加密动态地图dymap 100集ikev2 ipsec-proposal ikev2ipsec

ssl加密地图* * *地图1000 ipsec-isakmp动态dymap

ssl加密地图* * *地图界面外

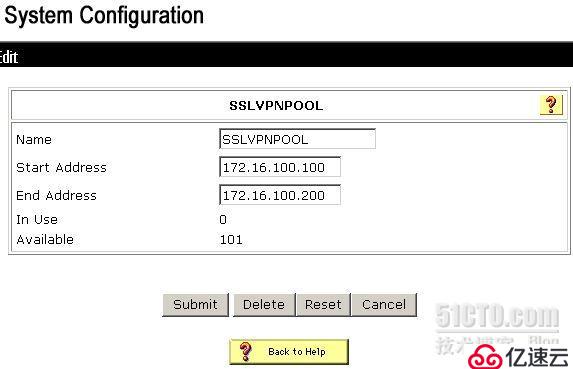

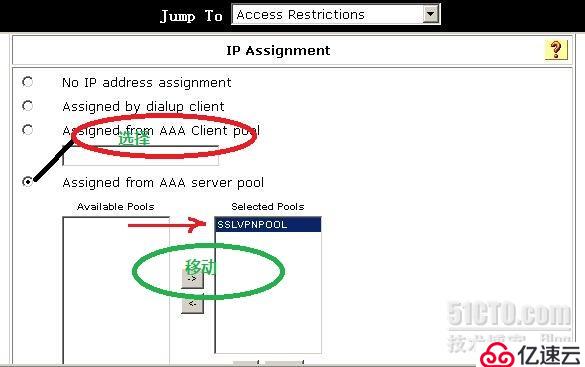

- - - - - - - - - - - - - - - - acs下放地址池- - - - - - - - - - - - - - - - - - - - - - - -

详细配置可以参考我的其他文章

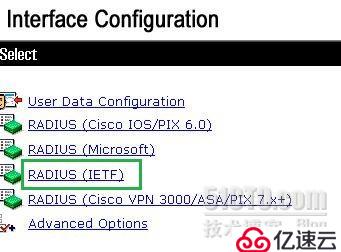

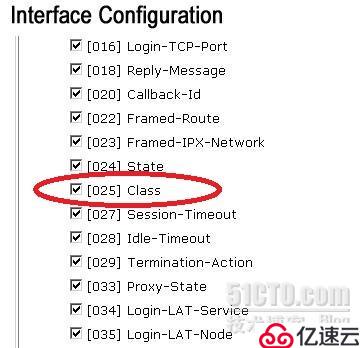

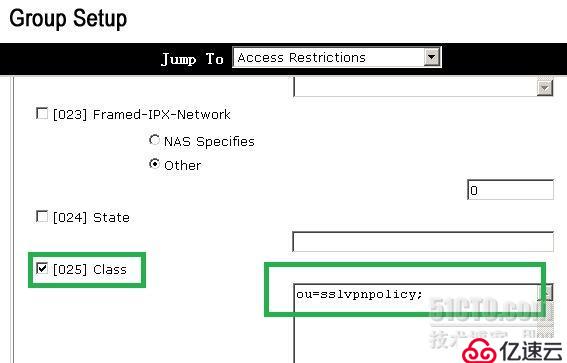

- - - - - - - - - - - - - - - - - - - - - -配置用户组策略- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

- - - - - - - - - - - - - - - - - - - - - - - - - - - -用户和组的配置- - - - - - - - - - - - - - - - - - - - - - - -

此配置很简单在就不给出配置了。

- - - - - - - - - - - - - - - - - - - - - - - - Anyconnect和证书的安装- - - - - - - - - - - - - - - -

此配置很简单在就不给出配置了。

- - - - - - - - - - - - - - - - - - - - - - - -