安全--怎样才能追根朔源

有人说安全,安全是什么,怎么做,怎么才能做好,其实是个永无止境的话题。

浅谈下工作中那些方法:

1、所有的操作都必须流程化,可控化。

2、考核机制。

3、相应的技术手段,提升安全的门槛<系统权限管理、堡垒机、跳板机、防火墙设置>。

4、主动防御。<蜜罐、waf>

5、探测技术。

6、告警响应机制。

7、调查告警原因。

那就谈谈怎么实现:

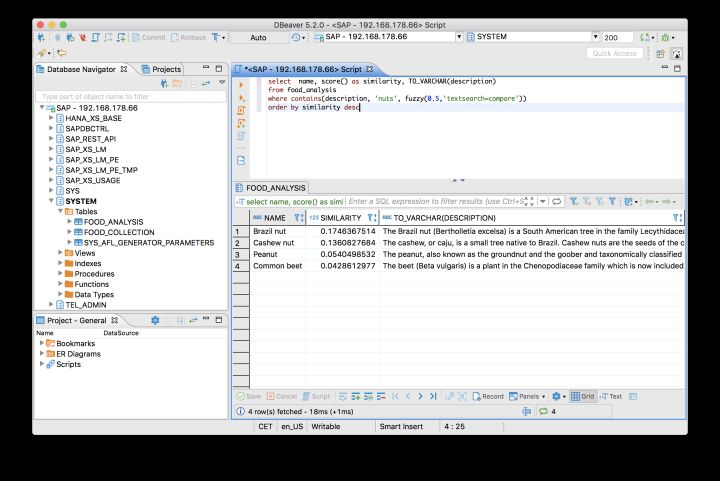

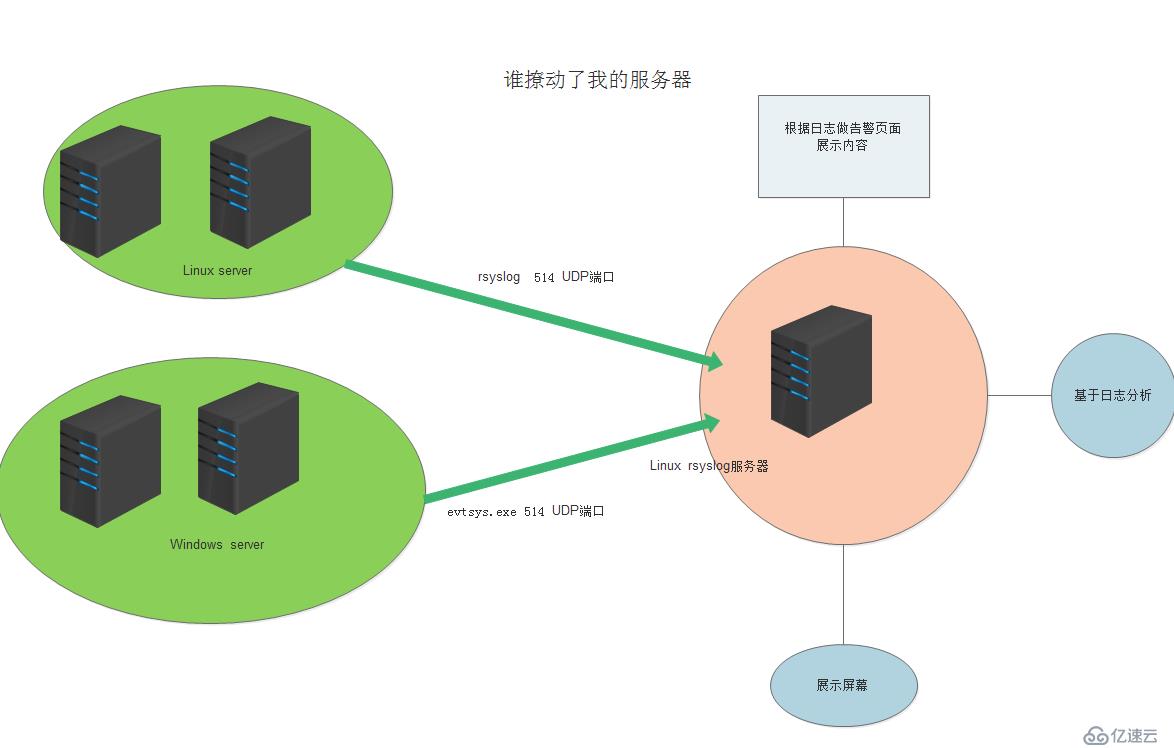

原理图

怎么监控恶意行为

工欲善其事,必先利其器

怎么监控 Windows server服务器 配置安全-高级审核策略,怎么配置,请听我慢慢到来。

实例如下:《可根据生产环境,斟酌采取各种日志,一下只是实例》

审核由对用户帐户登录凭据的验证测试生成的事件。成功、失败Kerberos 身份验证服务

审核 Kerberos 服务票证请求生成的事件。失败、成功Kerberos服务票证操作

审核由响应为用户帐户登录提交的凭据请求(非凭据验证或 Kerberos 票证)生成的事件。成功、失败其他帐户登录事件

审核由 Kerberos 身份验证票证授予票证 (TGT) 请求生成的事件。成功、失败帐户管理事件(可以使用此类别中的设置监视对用户和计算机帐户和组的更改。)用户帐户管理

审核对用户帐户的更改。成功、失败计算机帐户管理

审核由对计算机帐户的更改(如当创建、更改或删除计算机帐户时)生成的事件。成功、失败安全组管理

审核由对安全组的更改生成的事件。成功、失败通讯组管理

审核由对通讯组的更改生成的事件。注意:仅在域控制器上记录此子类别中的事件。成功、失败应用程序组管理

审核由对应用程序组的更改生成的事件。成功、失败其他帐户管理事件

审核由此类别中不涉及的其他用户帐户更改生成的事件。成功、失败

本地会产生日志,怎么将日志发送到远端日志服务器,简单图上面已经标明,利用evtsys.exe发送到指定的日志服务器。

Linux服务器开启审计策略

1.1,,,命令时间戳记录

,,,,

,,,, export HISTTIMEFORMAT=" % F % T "

2.1,,,日志审计策略配置

,,,,

,,,,一出口,always-F拱=b64 - s execve - k exec

,,,,一出口,总是-Farch=b32 - s execve - k exec

2.2,,,,,,

,,,, - w/etc/crontab - p wa -kcrontab

,,,, - w - p的/etc/hosts wa -khosts

,,, - w/etc/hosts.allow-p wa - k hosts-allow

,,,, - w/etc/hosts.deny-p wa - k hosts-deny

,,,, - w挂载- p wa - k的fstab

,,,, - w/etc/passwd-p wa - k passwd

,,,, - w/etc/shadow-p wa - k影子

,,,, - w/etc/group-p wa - k组

,,,, num_logs=4,,,,,,#个数

,,,, max_log_file=50,, #大小(MB)

4.1,,,,添加无用日志过滤规则:

,,,,

启动服务