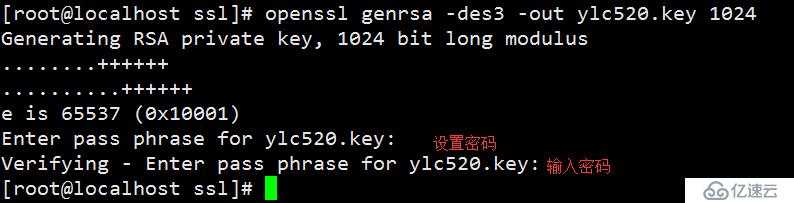

1。生成自签名ssl证书

mkdir/ssl

创建个文件夹放ssl证书

openssl genrsa -des3治疗领域。RSA密钥1024

#生成密钥(过程需要设置一个密码,记住这个密码)

为域输入短语。关键:#之前设置的密码

国家名称(2字母代码)(XX): CN #国家

州或省的名字(全名)[]:吉林#地区或省份

地点名称(如城市)(默认城市):长春#地区局部名

组织名称(如公司)[默认有限公司]:Python #机构名称

组织单元名称(例如,部分)[]:Python #组织单位名称

常用名(例如你的名字或你的服务器的主机名)[]:ylc520.f3322.net网站域名

电子邮件地址[]:123 @domain.com #邮箱

密码[]挑战:#私钥保护密码,可直接回车

一个可选的公司名称[]:#一个可选公司名称,可直接回车

输入完这些就会生成一个ylc520.csr文件,提交给ssl提供商的时候就是这个csr文件。当然这里并没有向任何证书提供商申请,而是自己签发证书。

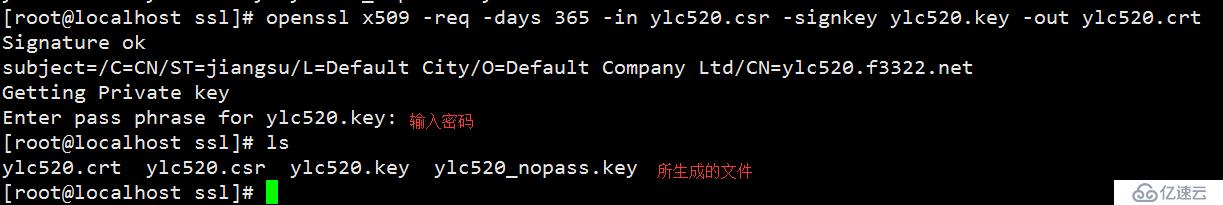

openssl x509要求——ylc520 365天。csr -signkey ylc520。主要治疗ylc520。crt

#使用上面的密钥和CSR对证书签名

2。修改nginx的代码

服务器{

听80;

听443 ssl;

#新增一个监听端口给ssl用

server_name ylc520.f3322.net;

#你的域名

根/usr/share/nginx/html;

<代码>包括/etc/nginx/default.d/* . conf; ssl_certificate/ssl/ylc520.crt; ssl_certificate_key/ssl/ylc520_nopass.key; ssl_session_timeout 5米; ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256: ECDHE: ECDH: AES:高:零:aNULL: ! MD5:抗利尿激素:! RC4; ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_prefer_server_ciphers alt=" nginx自建证书以https访问“>

敲上域名,自动被定位到https访问了nginx自建证书以https访问