一、Linux防火墙基础

-

<李>不管是Linux系统,Windows系统的防火墙或者是硬件防火墙都是设置不同网络与网络安全之间的一系列部件的组合,也是不同安全域之间信息的唯一出(入)口。通过检测,限制并更改跨越防火墙的数据流。尽可能地对外屏蔽网络内部的信息,结构和运行状态,且可以有选择的接受外部外部网络的访问。在内外网之间架起一道安全的屏障,以避免发生不知情的情况下进入内部网络,对我们内部网络产生一定的紧急。

<李>

从传统意义上来说防火墙分为三类:包过滤,应用代理,状态检测,无论一个防火墙的实现过程有多复杂,说到底都是在这三种技术的基础上进行扩展的

李 <李> <强>概述

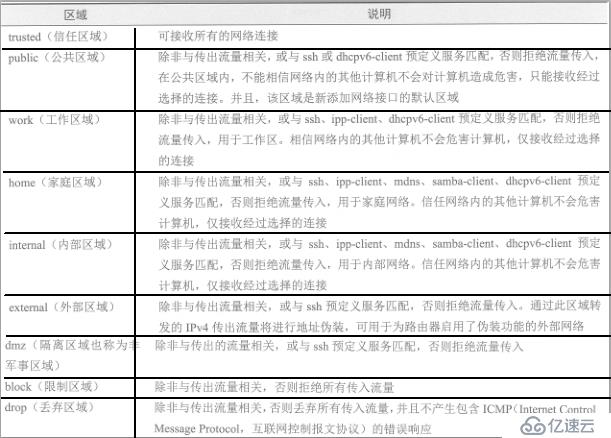

firewalld提供了支持网络区域所定义的网络链接以及接口安全等级的动态防火墙管理工具,支持ipv4, ipv6防火墙以及以太网桥,并且拥有两种配置模式:运行时配置与永久配置。它还支持服务或应用程序直接添加防火墙规则。

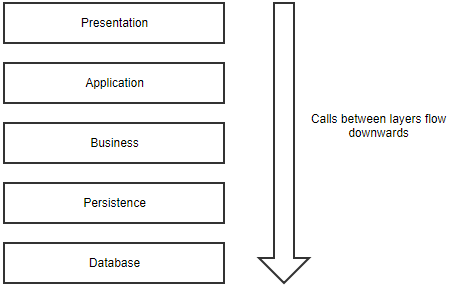

<代码> firewalld数据处理流程: 首先检查的就是其源地址。 若源地址关联到特定的区域,则执行该区域所制定的规则; 若源地址未关联到特定的区域,则使用传入网络接口的区域并执行该区域所制定的规则; 若网络接口未关联到特定的区域,则使用默认区域并执行该区域所制定的规则。

-

<李> <>强防火墙的配置方法

<代码> firewall-config图形工具; firewall-cmd命令行工具;/etc/firewalld/中的配置文件;

二.iptables概述

-

<李> <>强操作顺序

从上倒下,如没有匹配则执行默认(放行或阻止)

-

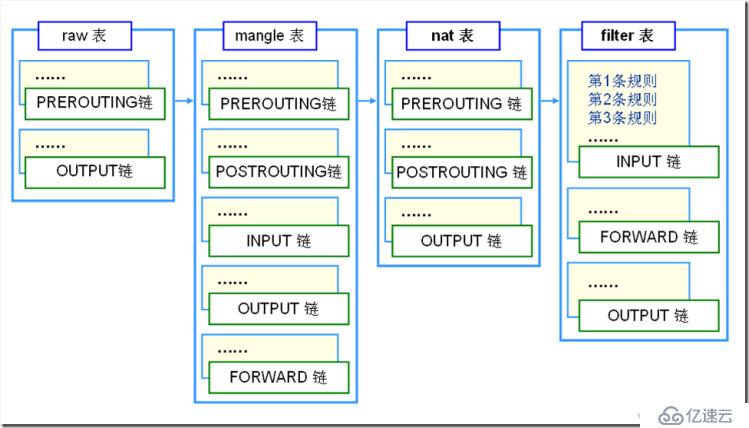

<李> <>强四表五链

链(连锁)是数据包传播的路径,每一条链其实就是众多规则中的一个检查清单,每一条链中可以有一条或数条规则。当一个数据包到达一个链时,iptables就会从链中第一条规则开始检查,看该数据包是否满足规则所定义的条件。如果满足,系统就会根据该条规则所定义的方法处理该数据包,否则iptables将继续检查下一条规则,如果该数据包不符合链中任一条规则,iptables就会根据该链预先定义的默认策

<代码>规则链(五链) 在进行路由选择前处理数据包(PREROUTING); 处理流入的数据包(输入); 处理流出的数据包(输出); 处理转发的数据包(向前); 在进行路由选择后处理数据包(POSTROUTING)。

<强>表提供特定的功能,iptables里面有4个表:过滤表,nat表,损坏表和原始表,分别用于实现包过滤,网络地址转换,包重构和数据追踪处理。

每个表里包含多个链。

<代码>四表 接受(允许流量通过),拒绝(拒绝流量通过),日志(记录日志信息),下降(拒绝流量通过)

-

<李> <>强执行的动作分别是

<代码>接受:接收数据包; 下降:丢弃数据包; 重定向:重定向,映射,透明代理; SNAT:源地址转换; DNAT:目标地址转换; 化装:IP伪装(NAT),用于ADSL; 日志:日志记录;

-

<李> <强>常用选项

<代码> - p设置默认策略 - f清空规则链 - l查看规则链 ——在规则链的末尾加入新规则 我num在规则链的头部加入新规则 - d num删除某一条规则 - s匹配来源地址IP/面具,加叹号“!”表示除这个IP外 - d匹配目标地址 我网卡名称匹配从这块网卡流入的数据 - o网卡名称匹配从这块网卡流出的数据 - p匹配协议,如TCP, UDP, ICMP ——dport num匹配目标端口号 ——运动num匹配来源端口号

-

<李> <强> TCP与UDP的区别

<代码> 1,TCP是面向连接的(在客户端和服务器之间传输数据之前要先建立连接),UDP是无连接的(发送数据之前不需要先建立连接) 2,TCP提供可靠的服务(通过TCP传输的数据。无差错,不丢失,不重复,且按序到达);UDP提供面向事务的简单的不可靠的传输。 3、UDP具有较好的实时性,工作效率比TCP高,适用于对高速传输和实时性比较高的通讯或广播通信。随着网速的提高,UDP使用越来越多。 4,每一条TCP连接只能是点到点的,UDP支持一对一,一对多和多对多的交互通信。 5、TCP对系统资源要去比较多,UDP对系统资源要求比较少 6、UDP程序结构更加简单 7,TCP是流模式,UDP是数据报模式iptables管理防火墙以及各个区域