码头工人存在哪些安全问题?大家对的已经很熟悉了,而对于的安全漏洞了解相对较少。今天就跟大家聊聊码头工人潜在的安全问题。

码头工人与虚拟机的区别

隔离与共享

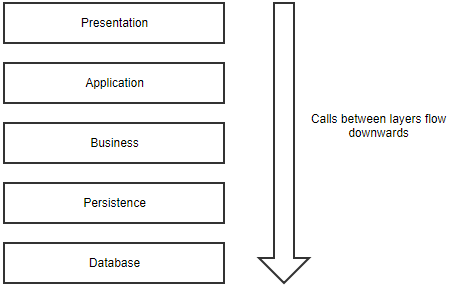

- <李>虚拟机通过添加程序层,虚拟出网卡,内存、CPU等虚拟硬件,再在其上建立虚拟机,每个虚拟机都有自己的系统内核李 <>李码头工人容器则是通过隔离的方式,将文件系统,进程,设备,网络等资源进行隔离,再对权限,CPU资源等进行控制,最终让容器之间互不影响,

容器无法影响宿主机。容器与宿主机共享内核,文件系统,硬件等资源。

性能和损耗

- <李>与虚拟机相比,容器资源损耗要少。李 <>李同样的宿主机下,能够建立容器的数量要比虚拟机多。 <李>但是,虚拟机的安全性要比容器稍好,要从虚拟机攻破到宿主机或其他虚拟机,需要先攻破程序层,这是极其困难的李 <李>而码头工人容器与宿主机共享内核,文件系统等资源,

更有可能对其他容器,宿主机产生影响。

码头工人存在的安全问题

码头工人自身漏洞

<李>作为一款应用码头工人本身实现上会有代码缺陷.CVE官方记录码头工人历史版本共有超过20项漏洞。-骇客常用的GJ手段主要有代码执行,权限提升,信息泄露,权限绕过等。目前码头工人版本更迭非常快,码头工人用户最好将码头工人升级为最新版本。

码头工人源码问题

<李> 1)骇客上传恶意镜像如果有骇客在制作的镜像中植入病毒,后门等恶意软件,那么环境从一开始就已经不安全了,后续更没有什么安全可言。 <李> 2)镜像使用有漏洞的软件码头工人中心上能下载的镜像里面,75%的镜像都安装了有漏洞的软件,所以下载镜像后,需要检查里面软件的版本信息,对应的版本是否存在漏洞,并及时更新打上补丁。 <李> 3)中间人GJ篡改镜像镜像在传输过程中可能被篡改,目前新版本的码头工人已经提供了相应的校验机制来预防这个问题。码头工人架构缺陷与安全机制

架构缺陷

<李>容器之间的局域网GJ

主机上的容器之间可以构成局域网,因此针对局域网的ARP欺骗,嗅探,广播风暴等GJ方式便可以用上。所以,在一个主机上部署多个容器需要合理的配置网络,设置iptable规则。

DDoS GJ耗尽资源

Cgroups安全机制就是要防止此GJ的类,不要为单一的容器分配过多的资源即可避免此类问题。

有漏洞的系统调用

码头工人与虚拟机的一个重要的区别就是码头工人与宿主机共用一个操作系统内核。

一旦宿主内核存在可以越权或者提权漏洞,尽管码头工人使用普通用户执行,在容器被中移动时,GJ者还可以利用内核漏洞跳到宿主机做更多的事情。

如果以根用户权限运行容器,容器内的根用户也就拥有了宿主机的根权限。

码头工人安全基线标准六大方面

1。内核级别

(1)及时更新内核。

(2)用户名称空间(容器内的根权限在容器之外处于非高权限状态)。

(3)并且(对资源的配额和度量)。

(4) SELiux/AppArmor对GRSEC(控制文件访问权限)。

(5)能力(权限划分)。

(6) Seccomp(限定系统调用)。

(7)禁止将容器的命名空间与宿主机进程命名空间共享。

2。主机级别

(1)为容器创建独立分区。

(2)仅运行必要的服务。

(3)禁止将宿主机上敏感目录映射到容器。

(4)对码头工人守护进程,相关文件和目录进行审计。

(5)设置适当的默认文件描述符数。

(文件描述符:内核(内核)利用文件描述符(文件描述符)来访问文件。文件描述符是非负整数。

打开现存文件或新建文件时,内核会返回一个文件描述符读。写文件也需要使用文件描述符来指定待读写的文件)

(6)用户权限为根的码头工人相关文件的访问权限应该为644或者更低权限。

(7)周期性检查每个主机的容器清单,并清理不必要的容器。

3。网络级别

(1)通过iptables设定规则实现禁止或允许容器之间网络流量。

(2)允许Dokcer修改iptables。

(3)禁止将码头工人绑定到其他IP/端口或者Unix Socket。

(4)禁止在容器上映射特权端口。

(5)容器上只开放所需要的端口。

(6)禁止在容器上使用主机网络模式。

(7)若宿主机有多个网卡,将容器进入流量绑定到特定的主机网卡上。

4。镜像级别

(1)创建本地镜像仓库服务器。

(2)镜像中软件都为最新版本。