,

防火墙:

主机防火墙

网络防火墙

,

工作于主机或网络的边缘,对于进出的报文根据事先定义的规则作检查,将那些能够被规则所匹配到的报文作出相应处理的组件。

,

网络防火墙:

专业的硬件防火墙:

检查点,防火墙

主机:

,

,

NIDS

hid灯

,

IPS:入侵布鲁泰克系统

,

,

卡莉,(回溯)

,

OpenBSD:

andy downs表示

ipchains

iptables/netfilter

,

内核,框架

,

hooksfunction:

,

路由发生的时刻:

报文进入本机后:

判断目标地址

报文离开本机之前:

判断经由哪个接口发出;

,

报文流向经由的位置:

,

规则的功能:

NetworkAddress翻译

,

,

每个功能有多个链,所以,就称作表;

,

链:链上的规则次序即为检查次序,因此有一定的法则

,

iptables/netfilter

netfilter:框架内核

,

过滤器:输入,输出

添加规则时的考量点:

,

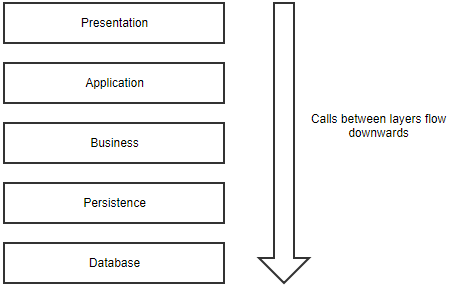

功能的优先级:

由高而低:

生——比;损坏——比;nat——比;filter

规则的组成部分:

匹配条件:基本匹配条件、扩展匹配条件

如何处理:内建处理机制、自定义处理机制(自定义的链)

注意:报文不可能经由自定义链,只有在被内置链上的引用才能生效(即做为自定义目标)

自动实现规则的语法检查

规则和链有计数器:

链:应该有默认策略;

规则通过内核接口直接送至内核,因此,会立即生效。但不会永久有效;

如果期望有永久有效,需要保存至配置文件中,此文件还开机时加载和由用户手工加载;

iptables[-t TABLE] SUBCOMMAND CHAIN CRETERIA -j TARGET

-tTABLE:

链:

例:

[root@localhost~]# iptables -F INPUT

[root@localhost~]# iptables -F OUTPUT

例:

iptables-t filter -P INPUT DROP

注意:被引用中的链,无法删除和改名

规则:

查看:

-vv:

-vvv:

可以显示规则的编号

iptables -L -n --line-numbers

pktsbytes target 普罗特选择拷贝,,,out ,,, source ,,,,,,,,,,,,,目的地

,

基于扩展机制,也可以进行额外的检查,如做连接追踪;

,

注意:可同时指定多个条件,默认多条件要同时被满足;

,

匹配条件:

,

通用匹配:

,

,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,iptables - t滤波器输入1 - r - s 172.16.250.145 - d 172.16.249.139 -ptcp - j接受

,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,iptables - t滤波器输入1 - r - s 172.16.250.145 - d 172.16.249.139 -picmp - j接受

,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,iptables - p - t过滤器INPUTDROP

,

,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,null