cve - 2017 - 8464 LNK代码执行漏洞是怎么攻击的,很多新手对此不是很清楚,为了帮助大家解决这个难题,下面小编将为大家详细讲解,有这方面需求的人可以来学习下,希望你能有所收获。

<节>去年6月份微软修复了cve - 2017 - 8464 LNK代码执行漏洞,成功利用这个漏洞会获得与本地用户相同的用户权限,攻击者可以通过任意可移动驱动器(如U盘)或者远程共享的方式传播攻击,该漏洞又被称为“震网三代“漏洞。随后rapid7在metasploit framework项目中提交了关于该漏洞的利用,360年cert在第一时间发布了相关预警通告:

cve - 2017 - 8464 LNK代码执行漏洞野外利用预警

https://cert.360.cn/warning/detail?id=1096 b294b5c91e001e0dbaf33bfbc418

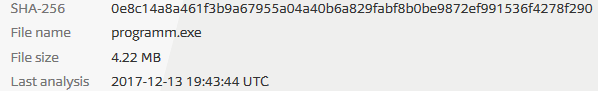

下面是某个被野外利用挖矿的样本,该样本早在去年12月就被制作好并上传到VT了。

通过利用LNK漏洞加载指定目录下的dll:

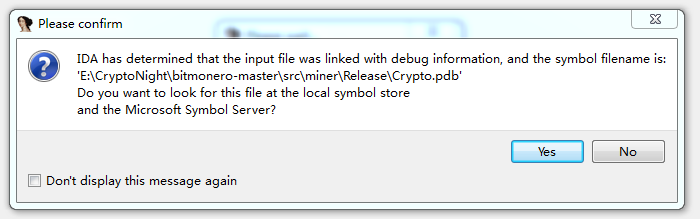

攻击者挖的是门罗币,可以看到主体挖矿程序来自开源代码:

可能会有更多恶意代码利用该漏洞,特别对于在企业,学校等局域网中频繁使用U盘的用户来说风险更大。攻击者通过利用LNK漏洞和设置U盘自动播放,一旦存在漏洞的电脑插入含有病毒的可移动磁盘就会被感染,并且还会感染其它插入的可移动磁盘。360年早在微软发布漏洞通告后就能有效拦截此类病毒,360 cert建议广大用户安装360安全卫士防护,根据提示更新补丁:

看完上述内容是否对您有帮助呢?如果还想对相关知识有进一步的了解或阅读更多相关文章,请关注行业资讯频道,感谢您对的支持。