介绍

这篇文章将为大家详细讲解有关节点。js使用diffie - hellman密钥交换算法的案例,小编觉得挺实用的,因此分享给大家做个参考,希望大家阅读完这篇文章后可以有所收获。

<强>简介

diffie - hellman(简称DH)是密钥交换算法之一,它的作用是保证通信双方在非安全的信道中安全地交换密钥。目前DH最重要的应用场景之一,就是在HTTPS的握手阶段,客户端,服务端利用DH算法交换对称密钥。

下面会先简单介绍DH的数理基础,然后举例说明如何在nodejs中使用DH相关的API。下面话不多说了,来一起看看详细的介绍吧。

<强>数论基础

要理解DH算法,需要掌握一定的数论基础。感兴趣的可以进一步研究推导过程,或者直接记住下面结论,然后进入下一节。

<李> 假设Y=X ^ mod p,已知X的情况下,很容易算出Y;已知道Y的情况下,很难算出X;

<李> (^ Xa mod p) ^ Xb mod p=^ (Xa * Xb)国防部p

<>强握手步骤说明

假设客户端,服务端挑选两个素数a, p(都公开),然后

<李> 客户端:选择自然数Xa,丫=^ Xa国防部p,并将丫发送给服务端;

<李> 服务端:选择自然数Xb, Yb=^ Xb国防部p,并将Yb发送给客户端;

<李> 客户端:计算Ka=Yb ^ Xa mod p

<李> 服务端:计算Kb=丫^ Xb mod p

Ka =, Yb ^ Xa mod p=,(^ Xb mod p) ^ Xa mod p =,^ (Xb *, Xa), mod p=,(^ Xa mod p) ^ Xb mod p=,丫^ Xb mod p=,Kb 可以看的到,尽管客户端,服务端彼此不知道对方的Xa, Xb,但算出了相等的秘密。

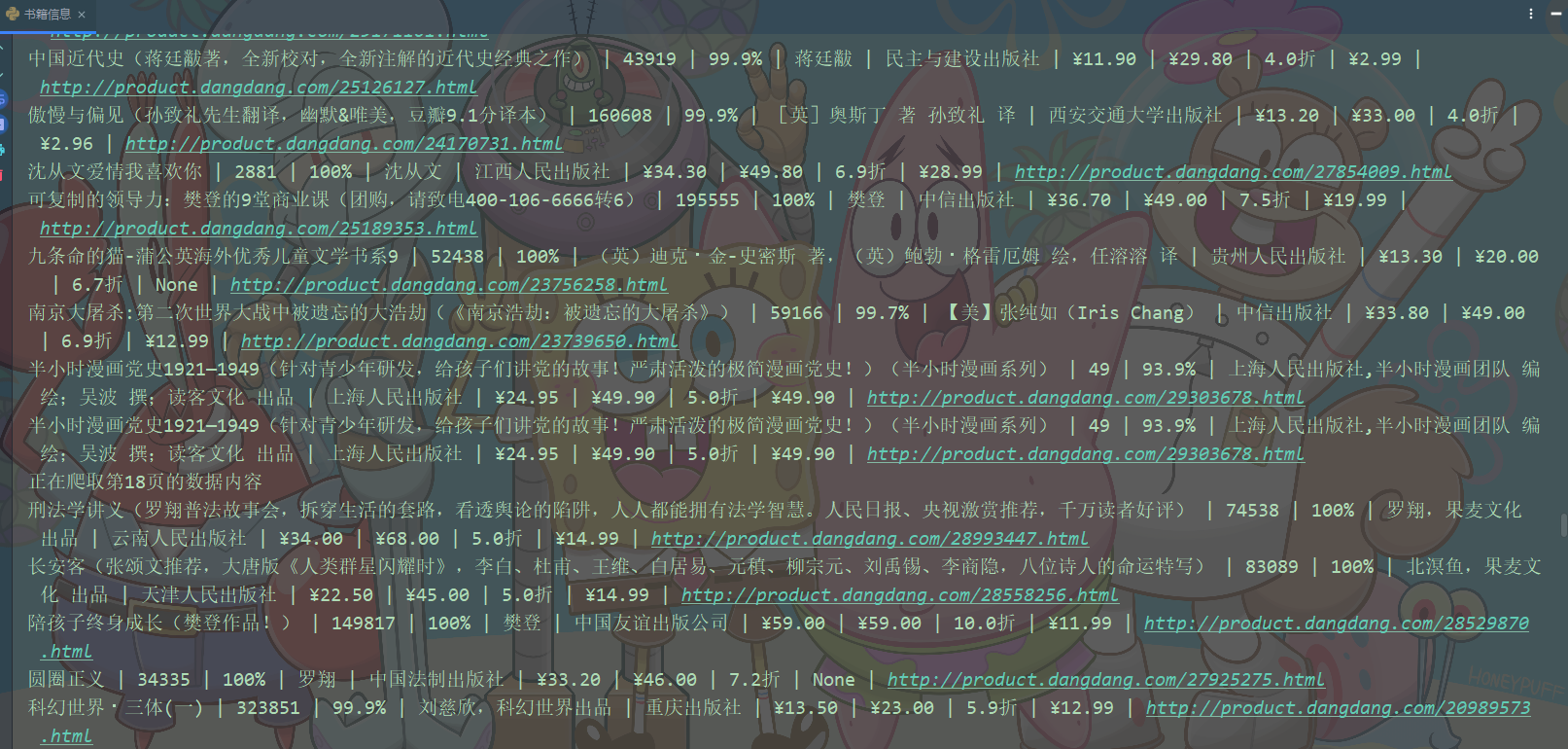

<强> Nodejs代码示例

结合前面小结的介绍来看下面代码,其中,要点之一就是客户机,服务器采用相同的素数a, p .

var crypto =,要求(& # 39;密码# 39;);

var primeLength =, 1024,,//,素数p的长度

var generator =, 5,,//,素数//,创建客户端的DH实例

var client =, crypto.createDiffieHellman (primeLength,发电机);//,产生公、私钥对,Ya =,一个^ Xa mod p

var clientKey =, client.generateKeys ();//,创建服务端的DH实例,采用跟客户端相同的素数a, p

var server =, crypto.createDiffieHellman (client.getPrime (),, client.getGenerator ());//,产生公、私钥对,Yb =,一个^ Xb mod p

var serverKey =, server.generateKeys ();//,计算,Ka =, Yb ^ Xa mod p

var clientSecret =, client.computeSecret (server.getPublicKey ());//,计算,Kb =,丫^ Xb mod p

var serverSecret =, server.computeSecret (client.getPublicKey ());//,由于素数p是动态生成的,所以每次打印都不一样//,但是,clientSecret ===serverSecret

console.log (clientSecret.toString(& # 39;十六进制# 39;));

console.log (serverSecret.toString(& # 39;十六进制# 39;)); 关于“node . js使用diffie - hellman密钥交换算法的案例”这篇文章就分享到这里了,希望以上内容可以对大家有一定的帮助,使各位可以学到更多知识,如果觉得文章不错,请把它分享出去让更多的人看的到。