这篇文章将为大家详细讲解有关Python的hashlib模块,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

<强>常用模块,hashlib模块

<强>一、简介

Python的hashlib提供了常见的摘要算法,如MD5、SHA1, SHA224, SHA256, SHA384, SHA512等算法。

什么是摘要算法呢?摘要算法又称哈希算法,散列算法。它通过一个函数,把任意长度的数据转换为一个长度固定的数据串(通常用16进制的字符串表示)。

举个例子,你写了一篇文章,内容是一个字符串“如何使用Python hashlib——马邑村”,并附上这篇文章的摘要是“75 b850b26f4e75b1ad3db76a255065f2”。如果有人篡改了你的文章,并发表为“如何使用Python hashlib - bob”,你可以一下子指定鲍勃篡改了你的文章,因为根据“如何使用Python hashlib - bob”计算出的摘要不同于原始文章的摘要。

<强>二、MD5加密

<强>三、sha1加密

<强>四,sha256加密

<强>五,sha384加密

<强>六,sha512加密

<强>七,“加盐”加密

以上的加密算法虽然很厉害,但仍然存在缺陷,通过撞库可以反解。所以必要对加密算法中添加自定义关键再来做加密。

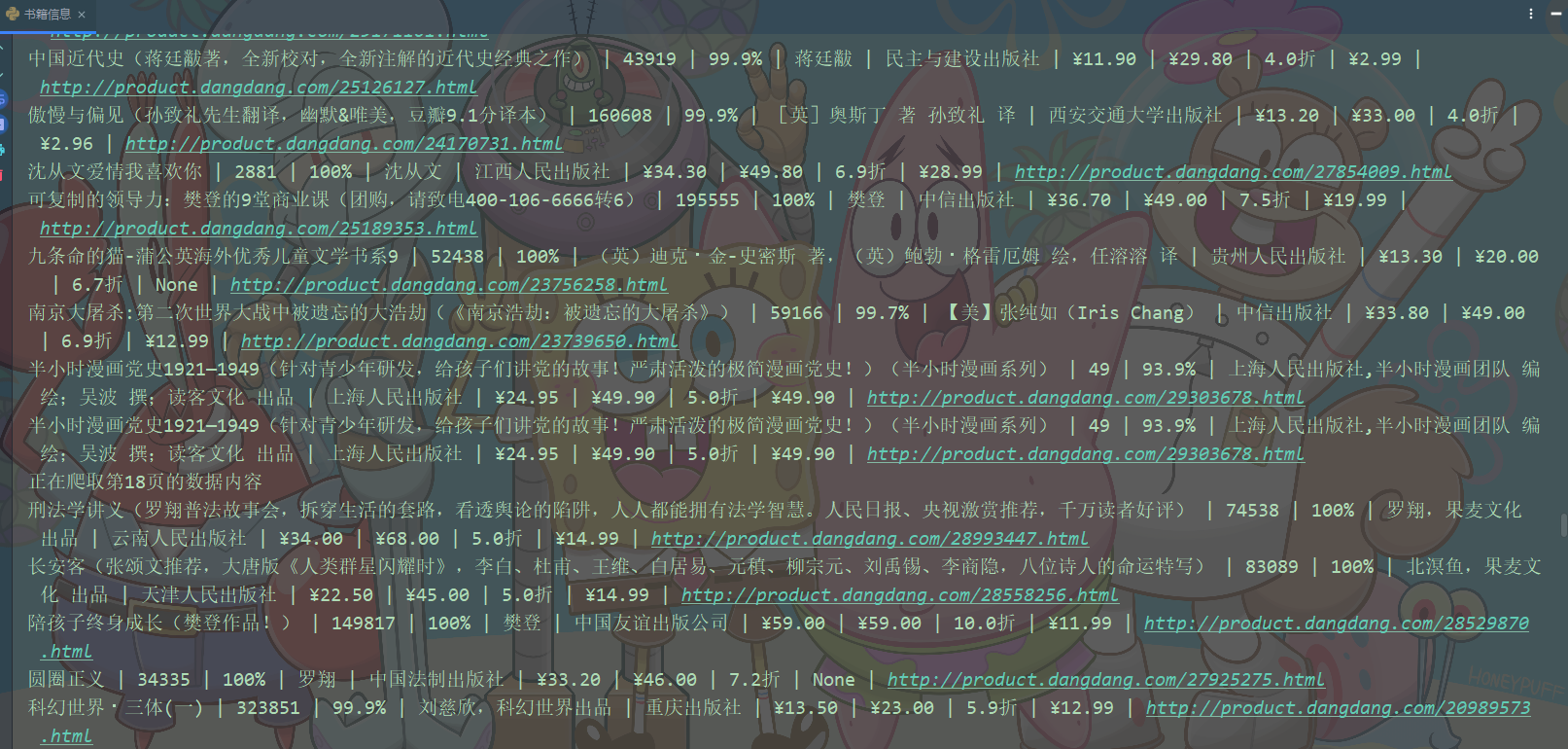

<强>八,摘要算法应用

摘要算法能应用到什么地方?举个常用的例子:

任何允许用户登录的网站都会存储用户登录的用户名和密码。如何存储用户名和密码呢?方法是存到数据库表中:

如果以明文保存用户密码,如果数据库泄露,所有用户的密码就落入到黑客的手里。此外,网站运维人员是可以访问数据库的,也就是能获取到所有用户的密码。

正确的保存密码的方式是不存储用户的明文密码,而是存储用户密码的摘要,比如MD5:

当用户登录时,首先计算用户输入的明文密码的MD5,然后和数据库存储的MD5比较,如果一致,说明密码输入正确,否则,密码输入错误。

存储MD5的好处是即使运维人员能访问数据库,也无法获知用户的明文密码。

采用MD5存储密码是否就一定安全呢?也不一定。假设你是一个黑客,已经拿到存储MD5密码的数据库,如何通过MD5反推用户的明文密码呢?暴力破解费时费力,真正的黑客是不会这么干的。

考虑这么个情况,很多用户喜欢用“123456”,“888888”,“密码”等这些简单的密码,于是,黑客可以事先计算出这些常用的密码的MD5值,得到一个反推表。这样,无需破解,只需要对比数据库的MD5,黑客就获得了使用常用密码的用户账号信息。

对于用户来讲,当然不要使用过于简单的密码。但是,我们能否在程序设计上对简单的密码加强保护呢?

由于常用密码的MD5值很容易被反推出来,所以,要确保存储的用户密码不是那些已经被计算出来的常用密码的MD5就好了,这一方法通过对原始密码加一个复杂字符串来实现,俗称“加盐”。