Python全栈之路系列之MySQL SQL注入

<?

<代码> SQL注入>

<代码> SQL注入>

<代码> SQL注入> <人力资源/>

& lt;/body> & lt;/html>

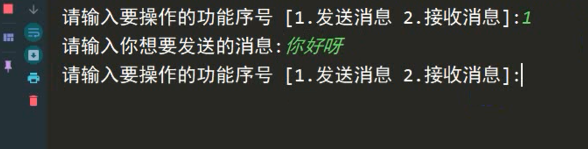

演示效果

打开浏览器,输入地址<代码> http://127.0.0.1:8888登录

填写内容如下:

用户名:<代码>研究' or 1=1, asd

密码:<代码>随便填写一串字母

如图:

当点击<代码>提交> 登陆成页面>

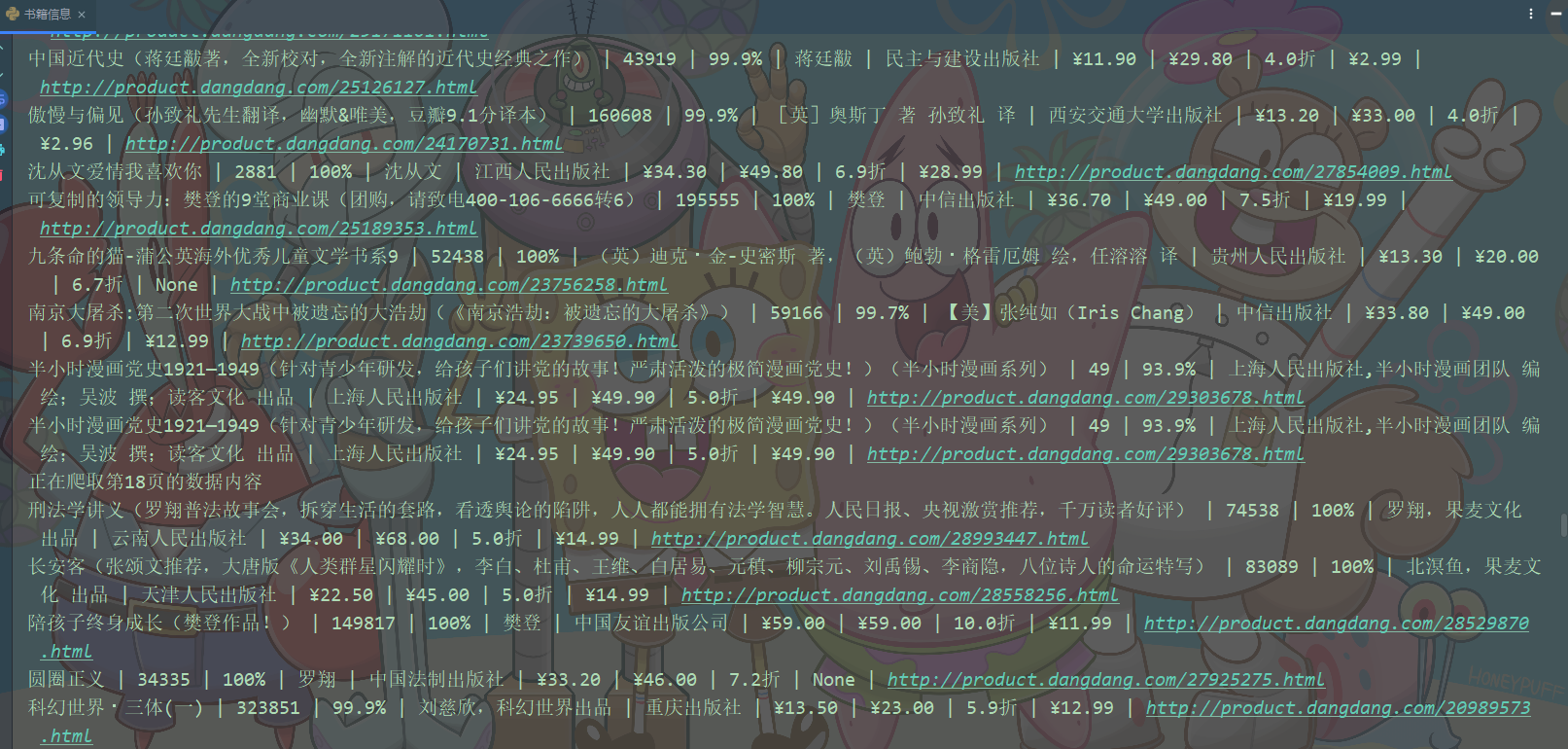

为什么出现这种问题?

出现这个问题的主要原因就是因为我们使用了<代码>字符串拼接>

SQL指令拼接代码

这是一个正常的SQL拼接出来的结果