具体原理及参数可以参考:https://blog.51cto.com/14227204/2449696

这里我就不详细说明了,大致原理都一样,我就直接开整了

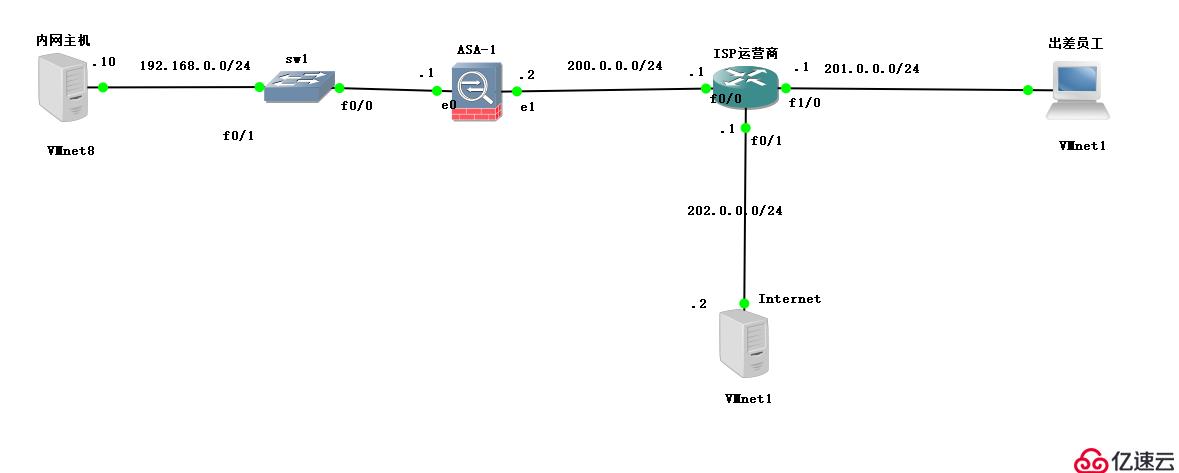

<强> 1,环境如下:

<强> 2,开始配置(自行配置接口IP)

<强> ASA配置如下:

<代码> ciscoasa>在 密码: 配置t ciscoasa # ciscoasa(配置)# int e 0/0 ciscoasa (config-if) # nameif里面 信息:安全级别为“内部”默认设置为100。 ciscoasa # ip添加192.168.0.1 (config-if) ciscoasa (config-if) #没有关闭 ciscoasa (config-if) #退出 ciscoasa(配置)# int e 0/1 ciscoasa (config-if) # nameif外面 信息:安全级别为“外”默认设置为0。 ciscoasa (config-if) # ip添加200.0.0.2 ciscoasa (config-if) #没有关闭 ciscoasa(配置)# 0 0 200.0.0.1 # 0代外路线表0.0.0.0 # ASA中的AAA默认开启,所以不需要手动开启了 ciscoasa(配置)用户名zhangsan密码# 123123 #配置AAA认证用户 ciscoasa(配置)#加密isakmp使外#开启艾克协商功能 #阶段一:指定管理连接的相关参数,加密算法等 ciscoasa(配置)10 #加密isakmp政策 ciscoasa (config-isakmp-policy) # 3 des加密 ciscoasa (config-isakmp-policy) #散沙 pre-share ciscoasa (config-isakmp-policy) #身份验证 ciscoasa (config-isakmp-policy) # 2组 ciscoasa (config-isakmp-policy) #退出 ciscoasa(配置)# ip当地游泳池test-pool 192.168.1.200-192.168.1.210 #创建地址池 ciscoasa(配置)#访问列表split-acl允许ip 192.168.0.0 255.255.255.0任何#编写ACl ciscoasa(配置)#组策略为期内部 ciscoasa(配置)#组策略为期属性 ciscoasa (config-group-policy) # split-tunnel-policy tunnelspecified split-acl ciscoasa (config-group-policy) # split-tunnel-network-list价值 ciscoasa (config-group-policy) #退出 ciscoasa(配置)#隧道集团test1-group ipsec-ra类型 ciscoasa(配置)#隧道集团test1-group一般属性 ciscoasa (config-tunnel-general) #地址池test-pool #应用所创建的地址池 ciscoasa (config-tunnel-general) # default-group-policy为期 ciscoasa (config-tunnel-general) #退出 ciscoasa(配置)#隧道集团test1-group ipsec-attributes ciscoasa (config-tunnel-ipsec) # pre-shared-key 321321 #配置组密钥 ciscoasa (config-tunnel-ipsec) #退出 ciscoasa(配置)#加密ipsec transform-set测试集esp-3des esp-sha-hmac ciscoasa(配置)#加密动态地图test-dymap一套transform-set测试集 ciscoasa(配置)#加密地图test-stamap 1000 ipsec-isakmp动态test-dymap ciscoasa(配置)#加密地图test-stamap int #外应用到接口

客户端安装也可参考:https://blog.51cto.com/14227204/2449696(后半部分)

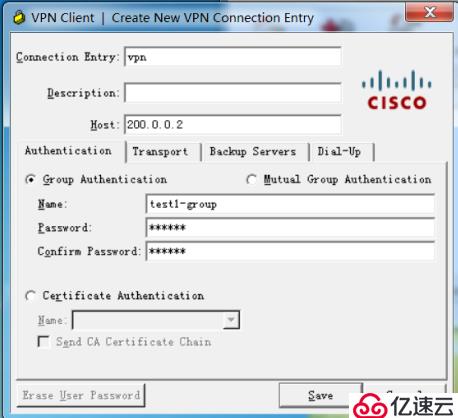

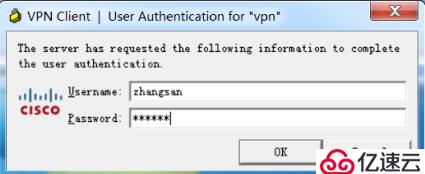

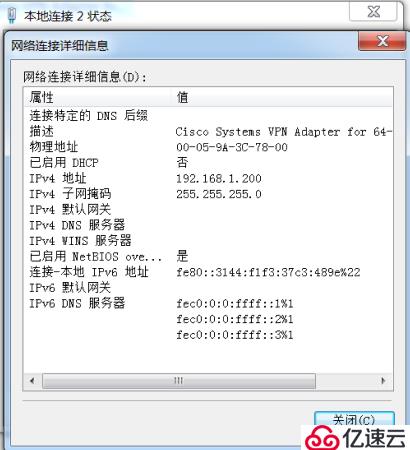

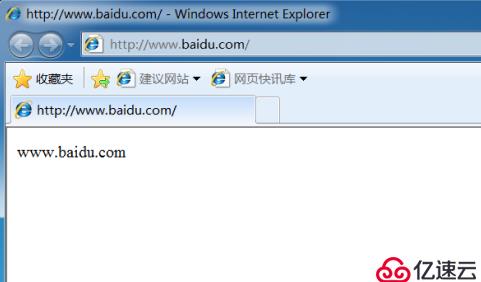

<强> 3,验证