这篇文章将为大家详细讲解有关VxWorks面临严重RCE攻击风险有哪些,小编觉得挺实用的,因此分享给大家做个参考,希望大家阅读完这篇文章后可以有所收获。

概述

Armis研究团队在VxWorks中发现了11个零日漏洞,VxWorks可能是使用的最广泛的操作系统。 VxWorks被超过20亿台设备使用,包括关键的工业,医疗和企业设备。

被称为“URGENT/11”的漏洞存在于VxWorks的TCP/IP堆栈(IPnet)中,影响自6.5版本以来的所有版本。但不会影响安全认证产品版本--VxWorks 653和VxWorks Cert Edition。

其中六个漏洞被归类为关键漏洞并可远程执行代码(RCE)。其余漏洞为拒绝服务,信息泄露、逻辑缺陷。 URGENT/11被攻击会造成很严重影响,因为它使攻击者能够接管用户设备,甚至可以绕过防火墙和NAT等安全设备。导致攻击者可以将恶意软件传播到网络内部中去。这种攻击威力极大,类似于EternalBlue漏洞,可用于传播WannaCry恶意软件。

建议运行VxWorks设备的制造商检查公司安全中心发布的Wind River Security Alert中的最新更新,并立即对其进行修补。有关URGENT/11漏洞的完整技术细节可以在URGENT/11技术白皮书中找到。

VxWorks:实时操作系统

VxWorks是世界上使用最广泛的实时操作系统(RTOS)。 RTOS由需要高精度和可靠性的设备使用,例如关键基础设施,网络设备,医疗设备,工业系统甚至航天器。因此,VxWorks有非常广泛的用途,从PLC到MRI机器,到防火墙和打印机,再到飞机,火车等等。 VxWorks设备还包括西门子,ABB,Emerson Electric, Rockwell,三菱电子,三星,Ricoh, Xerox, NEC和Arris等。

VxWorks于1987年首次发布,是目前仍在广泛使用的最成熟的操作系统之一,由于其运行的设备的性质以及升级困难而维护了大量版本。尽管是传统的RTOS,但只有少数漏洞被发现,没有一个像URGENT/11严重。研究表明, VxWorks的内部工作方式仍处于不明确的状态,其缺陷也是如此,导致了严重的URGENT/11漏洞。其次,RTOS是由许多关键设备使用,使得在其中发现的漏洞会更具有影响力。

URGENT/11影响

URGENT/11对目前使用所有VxWorks连接的设备构成重大风险。 有三种攻击方案,具体取决于网络设备位置和攻击者位置。 攻击者可以使用URGENT/11来控制位于网络周边或内部的设备。 即使是远程登的设备也可受到攻击并被接管。 或者已经渗透到网络内部的攻击者可以使用URGENT/11来定位其中特定设备,也可以通过广播同时接管网络中所有受影响的VxWorks设备。

在所有情况下,攻击者都可以远程完全控制目标设备,无需用户交互,区别仅在于攻击者如何到达目标设备。

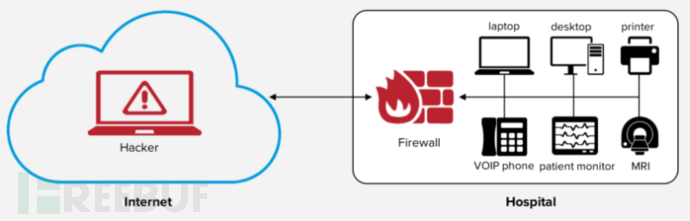

场景1——攻击网络防御设备

第一个攻击情形是攻击网络边界的VxWorks设备,例如防火墙,这些设备可以直接从Internet进行攻击。使用URGENT/11漏洞,攻击者可以对这些设备直接发起攻击,并对其完全控制,然后穿透到内部网络。

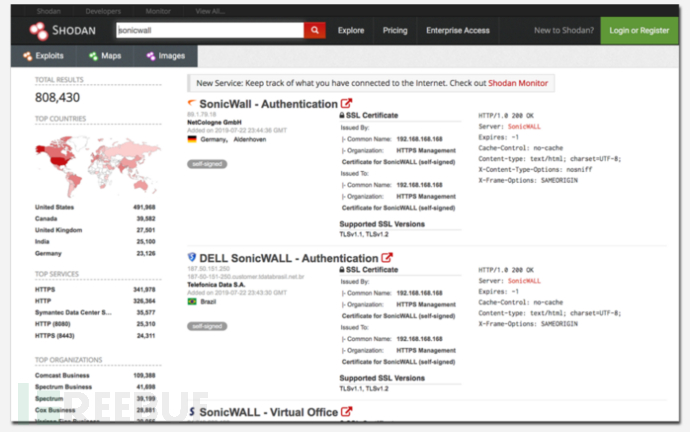

根据Shodan搜索,有超过80万的SonicWall防火墙连接到互联网,表示这些设备正在防护相似数量的内部网络。使用URGENT/11和Internet连接,攻击者可以使用特制的TCP数据包发起直接攻击,并立即控制所有防火墙,形成的僵尸网络规模几乎无法衡量,其内部网络也会遭到破坏。

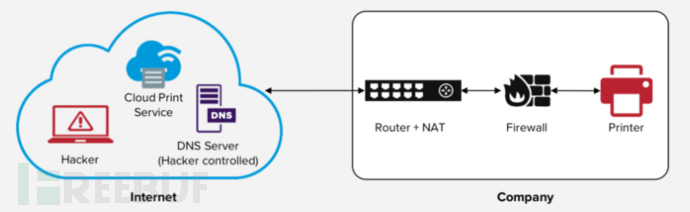

场景2 - 从网络外部攻击绕过安全防护

第二种攻击情形会影响任何具有外部网络连接的VxWorks设备,攻击者能够接管此类设备,无论在网络外围实施任何防火墙或NAT都难以抵御攻击。

攻击示例:对安全网络(例如Xerox打印机)内连接到云的IoT设备进行攻击。打印机不直接暴露于Internet,因为它受防火墙和NAT的保护。攻击者可以拦截打印机与云的TCP连接,并触发打印机上的URGENT/11 RCE漏洞,最终完全控制它。一旦攻击者接管了网络中的设备,就可以横向扩散,控制其他VxWorks设备,如下一个攻击情形所述。

场景3 - 从网络内部进行攻击

在这种情况下,攻击者已经可控目标网络内的VxWorks设备。对网络内其他VxWorks设备的攻击时,攻击者不需要目标设备的任何信息,因为URGENT/11允许在整个网络中广播恶意数据包,攻击者可以通过广播数据包攻击所有存在漏洞的设备。