是一组程序或指令的集合,它能够通过某种途径潜伏在计算机存储介质或程序中,当达到某种条件(如特定的时间或特定网络流量等)时被激活,从而能对计算机资源进行一定程度的破坏

计算机已经可以,,局域网,WWW浏览,电子邮件等

据统计计算机

病毒分为:网络蠕虫,典型病毒,* * *程序,间谍软件,恶意程序等

:计算机蠕虫是指通过计算机网络传播的病毒,泛滥时可以导致网络阻塞甚至瘫痪

特点:传播快,传播广,危害高

:间谍软件驻留在计算机的系统中,收集有关用户操作习惯的信息,并将这些信息通过互联网悄无声息地发送给软件的发布者,由于这一过程是在用户不知情的情况下进行,因此具有此类双重功能的软件通常被称作间谍软件

严重影响服务器性能,强制所有主机进行病毒库,忘记升级病毒库又中招了,中毒了,杀毒软件占用大量主机资源,正常工作无法进行开展,大部分病毒来源网络,无法监控出口网关病毒状况,不利于管理

针对用户终端管理,接入安全控制策略,确保网络安全提出

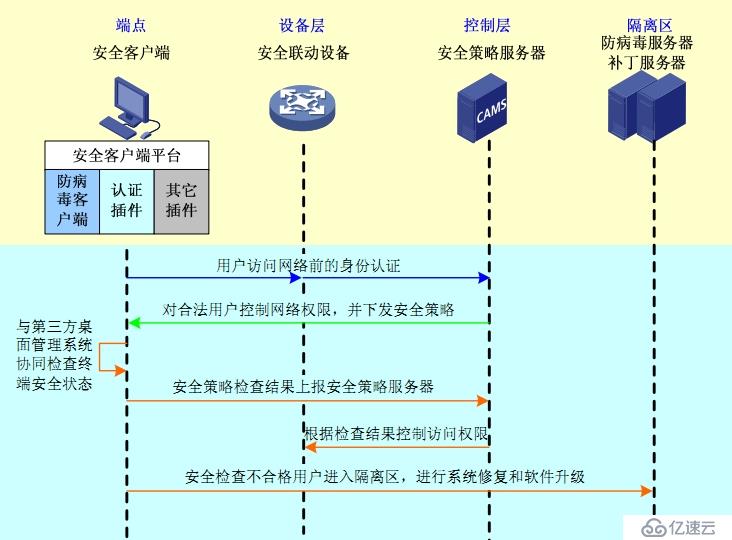

它通过安全客户端,安全策略服务器,接入设备以及第三方服务器的联动,加强网络终端主动防御能力,控制病毒蔓延

每个人自行安装防病毒软件,自己进行杀毒和病毒库更新,管理分散,效率低

1,处于被动防御,缺乏主动抵抗能力

2,单点防御,对病毒的重复,交叉感染缺乏控制

3分散管理,安全策略不统一,缺乏全局防御能力

筒子,可以通过交换机的配合,强制用户在接入网络前通过802.1 x方式进行身份认证和安全状态评估

终端用户安全接入四步:身份认证,安全检查,动态授权,实时监控

身份认证:非法用户拒绝入网

安全检查:安全检查不合格进入隔离区修复

动态授权:不同用户享受不同的网络使用权限

实时监控:对终端用户的网络流量进行监控,管理员控制用户流量阀值

铅组件:半径服务器,策略服务器,代理服务器,门户组件

铅组件:含铅前台配置页面,桌面资产管理服务器以及桌面资产管理代理

筒子,客户端的部署量大,网络管理员为每个筒子,客户端下载版本,升级客户端软件

交换机负责安全联动设备,负责对用户的访问控制功能

半径方案AAA #创建AAA

security-policy-server 172.16.18.253配置安全策略服务器(病毒库,补丁包)

dot1x空闲ip 172.16.18.0/24受访问地址段

dot1x url http://172.16.18.254重定向的地址(地址必须处在空闲ip网段,否则无法重定向)