,,,,无线安全设置中,wpa2是目前应用最广泛的加密认证方式。在加密和秘钥管理过程中,均没有明显漏洞可利用。但是在实际中,依然存在针对wpa2的认证口令的* * *。目前针对wpa2的* * *方法,最主要的就是抓取用户接入ap时,截获握手握手包.handshake握手包中包含着被加密处理的秘钥信息,因此在* * *时,可以利用同样的加密算法,对密码字典中的内容进行加密,并与握手包中的内容进行匹配,从而找到wpa2的认证秘钥。该种* * *方法的前提是设法嗅探到握手包,并依赖字典的内容。因此弱口令往往容易被遍历出来,但是对于特殊的强口令,就显得非常困难了。本实验不演示抓包的过程,只演示针对已知握手握手包进行字典破解的过程。

一、利用ewsa软件破解无线数据包

1.1因为受实验环境有限,我们无法实地去抓取wifi中的握手包,为此,我们特定准备了一个握手包,我们来看一下,如果有握手包的情况下,该如何进行破解,首先我们打开C: \ \工具破解wpa2加密包实验文件夹下的ewsa。exe .

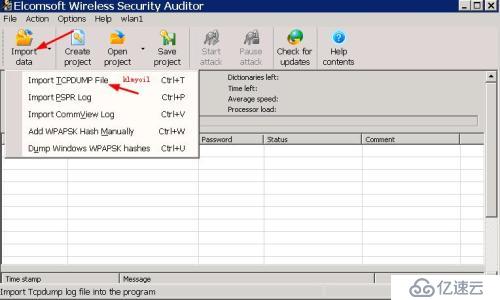

1.2选择“导入数据”下面的“导入TCPDUMP文件”

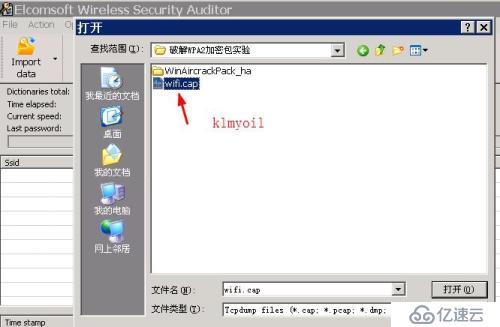

1.3打开后,选择我们的帽子握手包

1.4点击确定后,回到主程序界面。

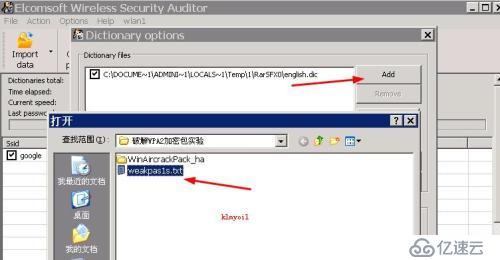

1.5选择主程序界面上“选项”下的“字典选项”。

1.6打开后,选择“添加”,增加我们的字典

1.7选择好我们的字典,点击确定回到程序的主页面,点击“开始攻击”开始破解。

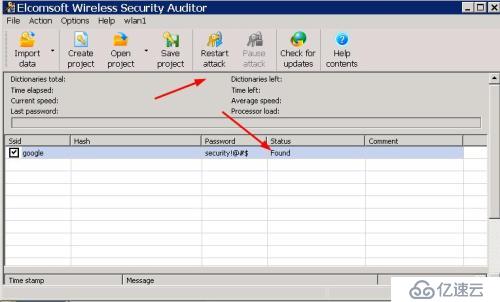

1.8很快,软件会帮我们跑出明文密码。

1.9至此,破解WPA2加密包实验结束。