本篇文章主要探讨j蜜罐这个主动防御技术。内容较为全面,有一定的参考价值,有需要的朋友可以参考一下,希望对大家有所帮助。

持续3周的HW总算是结束了,HW行动中红蓝双方使出浑身解数,开展* * *与反* * *的终极大战。作为一名蓝方人员,不仅看到了传统防御技术在这次HW中的精彩表现,更感受到了主动防御技术在HW中发挥的巨大作用,在我看来最典型的莫过于蜜罐了,红方人员误入蜜罐,被蓝方人员捕捉到并进行身份画的像,那我们就来聊聊蜜罐为何这么刁。

,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,, <强>从被动防御到主动防御

,,,,一直以来,被动防御是通过面向已知特征的威胁,基于特征库精确匹配来发现可疑行为,将目标程序与特征库进行逐一比,对实现对异常行为进行监控和阻断,这些特征库是建立在已经发生的基础之上,这就很好的解释了为什么被动防御是一种“事”后的行为。典型的技术有防火墙,* * *检测等。但是对于未知的* * *如0天,依赖于特征库匹配的防御是无法有效应对的,为了应对这种* * *不对等的格局,主动防御技术出现了,典型的技术有网络空间拟态防御等。

,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,<强>引入主动防御策略

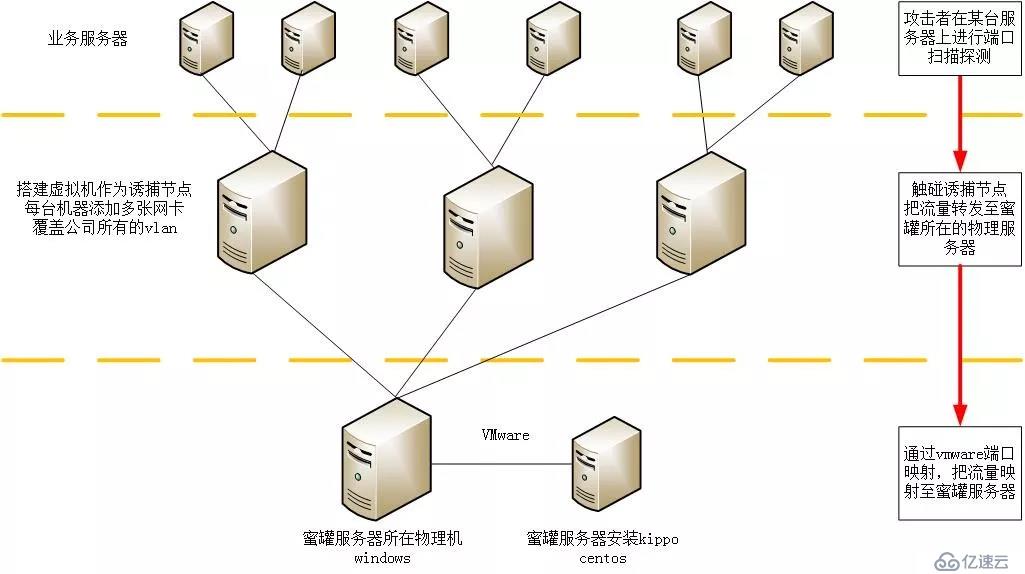

,,,,随着* * *技术的进一步提高,越来越多的方法可以绕过传统的被动防御技术来对目标系统发动* * *,传统的被动防御技术也引进了主动防御策略,如各大厂商推出的智能防火墙,思科的下一代防火墙,山石网科的智能防火墙,将人工智能技术引入防火墙来主动发现恶意行为。除此之外,也有新型的主动防御技术如沙箱,蜜罐等相继出现,进一步弥补了* * *不对称的局面。这类技术主要解决”已知的未知威胁”,例如,蜜罐通过构建伪装的业务主动引诱* * *者,从而捕获行为。在HW期间,就存在将蜜罐伪装成某服的×××映射在外网引诱* * *者* * *,从而迷惑* * *者,通过捕获IP进行封堵来提高* * *者的时间成本,也可对* * *者进行溯源,但是蜜罐技术还是无法应对0天。

,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,沙箱技术

沙箱技术源于软件错误隔离技术(software-based fault isolation,SFI)。SFI主要思想是隔离。沙箱通过采用虚拟化等技术构造一个隔离的运行环境,并且为其中运行的程序提供基本的计算资源抽象,通过对目标程序进行检测分析,准确发现程序中的恶意代码等,进而达到保护宿主机的目的。如默安的架构采用kvm,长亭采用的是docker。

由于沙箱具有隔离性,恶意程序不会影响到沙箱隔离外的系统,而且沙箱还具有检测分析的功能,来分析程序是否为恶意程序。但是还存在隐患,沙箱只监控常见的操作系统应用接口程序,使得一些恶意代码能够轻松绕过从而***宿主外的环境。基于虚拟机的沙箱为不可信资源提供了虚拟化的运行环境,保证原功能的同时提供了相应的安全防护,对宿主机不会造成影响。基于虚拟机的沙箱采用虚拟化和恶意行为检测两种技术,恶意行为检测技术方法采用了特征码检测法和行为检测法来进行检测,特征码检测对检测0day无能为力,行为检测可以检测0day,但误报率高。

蜜罐技术

蜜罐技术起源于20世纪90年代,它通过部署一套模拟真实的网络系统来引诱***者***,进而在预设的环境中对***行为进行检测、分析,还原***者的***途径、方法、过程等,并将获取的信息用于保护真实的系统。广泛应用于恶意代码检测与样本捕获、***检测与***特征提取、网络***取证、僵尸网络追踪等。

蜜罐之所以称为蜜罐,是因为设计之初就是为了***者量身定做包含大量漏洞的系统,是用于诱捕***者的一个陷阱,本质上一种对***者的一种欺骗技术,只有蜜罐在处于不断被扫描、***甚至被攻破的时候,才能体现蜜罐的价值。蜜罐实际不包含任何敏感数据。可以这么说,能够访问蜜罐的,都是可疑行为,都可以确认为***,从而采取下一步动作。

通过以上的分析,推出蜜罐具有三种能力:

伪装,通过模拟各种含有漏洞的应用系统来引诱***者***以减少对实际系统的威胁。