前言

最近看了下tpshop,审计出几个鸡肋的漏洞,这个SQL注入漏洞是其中之一。然后审计完网上搜了一下发现有一堆后台的SQL注入漏洞,应该是觉得后台的SQL不用修叭(我个人是可以理解的)。

漏洞触发点

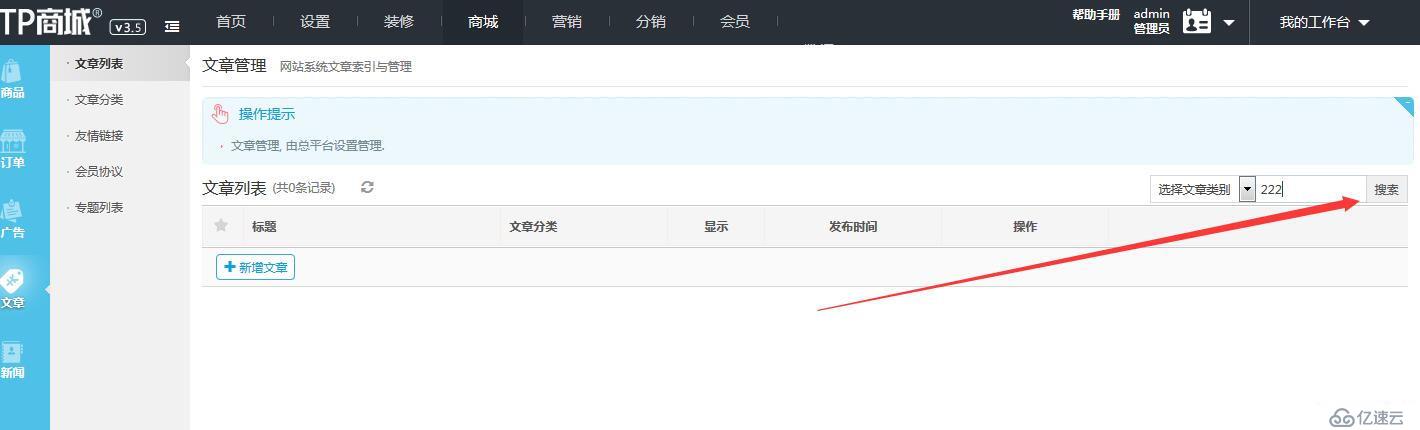

首先要登录后台,这也是我说漏洞很鸡肋的原因。

漏洞位于在后台的商城——》文章→文章列表处的搜索

关键字=美元削减(我(关键字));

关键字和美元,在美元。="和标题像% % $关键词”;

$ cat_id=我(cat_id, 0);

cat_id美元,,在美元。="和cat_id=$ cat_id”;

res=美元文章→(美元)→订单(article_id desc)→页面(“$ p $规模”)→选择();

数=美元文章→(美元)→count();//查询满足要求的总记录数

$寻呼机=新页面(计数,大小美元);//实例化分页类传入总记录数和每页显示的记录数//页=寻呼机→美元显示();//分页显示输出

美元ArticleCat=new ArticleCatLogic ();

猫=ArticleCat→美元article_cat_list(0, 0,假);

如果美元(res) {

foreach (res val美元美元){

瓦尔(“类别”)=猫美元(美元val [' cat_id ']] (“cat_name”);

美元val [' add_time ']=日期(Y-m-d H:我:年代”,val美元[' add_time ']);

列表[]=val美元;

}

}

$ this→分配(猫,猫美元);

$ this→分配(cat_id, cat_id美元);

$ this→分配(“名单”,名单美元);//赋值数据集

$ this→分配(寻呼机,寻呼机美元);//赋值分页输出

返回$ this→获取(articleList);

关键字=美元削减(我(关键字));

关键字和美元,在美元。="和标题像% % $关键词”;

$ cat_id=我(cat_id, 0);

cat_id美元,,在美元。="和cat_id=$ cat_id”;

res=美元文章→(美元)→订单(article_id desc)→页面(“$ p $规模”)→选择();

数=美元文章→(美元)→count();//查询满足要求的总记录数

$寻呼机=新页面(计数,大小美元);//实例化分页类传入总记录数和每页显示的记录数//页=寻呼机→美元显示();//分页显示输出

美元ArticleCat=new ArticleCatLogic ();

猫=ArticleCat→美元article_cat_list(0, 0,假);

如果美元(res) {

foreach (res val美元美元){

瓦尔(“类别”)=猫美元(美元val [' cat_id ']] (“cat_name”);

美元val [' add_time ']=日期(Y-m-d H:我:年代”,val美元[' add_time ']);

列表[]=val美元;

}

}

$ this→分配(猫,猫美元);

$ this→分配(cat_id, cat_id美元);

$ this→分配(“名单”,名单美元);//赋值数据集

$ this→分配(寻呼机,寻呼机美元);//赋值分页输出

返回$ this→获取(articleList);

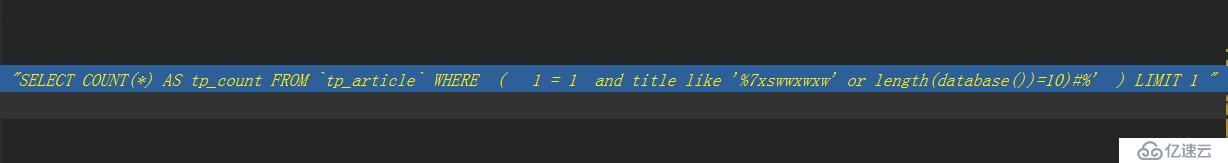

最后执行的sql语句为:

其他

我在用有效载荷的时候用的是=⑹且蛭淙胱隽斯?会转义比;& lt;,用大于号不能直接执行sql,会报错。