前言

<人力资源/>

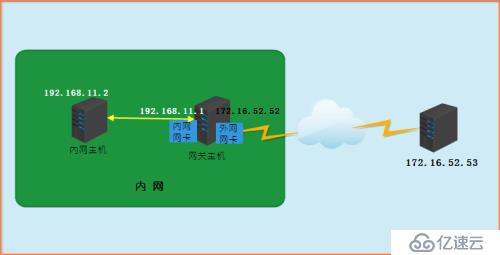

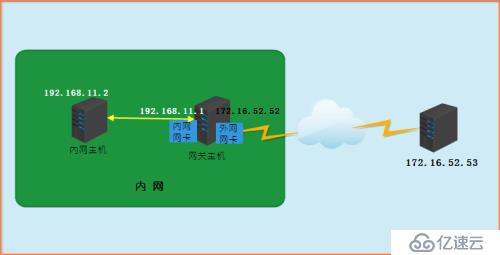

本文旨在复习iptables向前表的相关知识,构建简易实验环境,实现通过iptables构建网络防火墙。

iptables实现的防火墙功能:

,,,,主机防火墙:服务范围为当前主机

,,,,网络防火墙:服务范围为局域网络

<强>

<强>

<人力资源/>

<强>

<强>

<人力资源/>

主机名

角色网卡IP地址node1内网主机node2网关主机

node3外网主机

,说明:

, node1 192.168.11.1

route add default gw 192.168.11.1 , node2 ip_forward

,,sysctl -w net.ipv4.ip_forward=1 ,

route add -net 192.168.11.0/24 gw 172.16.52.52

<强>

<强>

<人力资源/> <强>

node1httpdnode3

[root@node3 ~] #, ping 192.168.11.2

PING 192.168.11.2 (192.168.11.2), 56 (84), bytes 数据。

64年,bytes 得到192.168.11.2:,icmp_seq=1, ttl=63,时间=0.467,女士

64,bytes 得到192.168.11.2:,icmp_seq=2, ttl=63,时间=0.502,女士 [root@node3 ~] #, curl 192.168.11.2

& lt; h2> node1 apache sit< h2

<强>

<人力资源/>

[root@node2 ~] #, iptables -A FORWARD -j 下降

<强>

[root@node2 ~] #, iptables 小姐;FORWARD -m state ——state 建立,RELATED -j 接受

<强>

[root@node2 ~] #, iptables 小姐;FORWARD 2, -s192.168.11.0/24 -m state ——state NEW -j 接受 [root@node2 ~] #, iptables -vnL

Chain INPUT (policy ACCEPT 113,包,,,9316字节)

,pkts bytes target ,,,, prot opt 拷贝,,,,out ,,,, source ,,,,,,,,,,,,,, destination ,,,,,,,,

Chain FORWARD (policy ACCEPT 0,包,,0,字节)

,pkts bytes target ,,,, prot opt 拷贝,,,,out ,,,, source ,,,,,,,,,,,,,, destination ,,,,,,,,

37,,,,3108,ACCEPT ,,,, all ,,,, *,,,,,, *,,,,,,, 0.0.0.0/0 ,,,,,,,,,,, 0.0.0.0/0 ,,,,,,,,,,, state 相关,建立

,,,3,,,236,ACCEPT ,,,, all ,,,, *,,,,,, *,,,,,,, 192.168.11.0/24 ,,,,, 0.0.0.0/0 ,,,,,,,,,, state 新

,,696,58080,DROP ,,,,,, all ,,,, *,,,,,, *,,,,,,, 0.0.0.0/0 ,,,,,,,,,,, 0.0.0.0/0 ,,,,,,,,,,

Chain OUTPUT (policy ACCEPT 44,包,,,4040字节)

null

null

null

null

null

null