- <>

简要概述防火墙:

iptables/netfilter是一种包过滤型的防火墙,主要工作与网络层,对于进出本主机或本网络的报文根据

防火墙类型:软件防火墙,硬件防火墙

iptables/netfilter组件:

iptables: iptables组件是一种工具,也称为用户空间(用户空间),用于设置数据过滤与nat规则

<李>

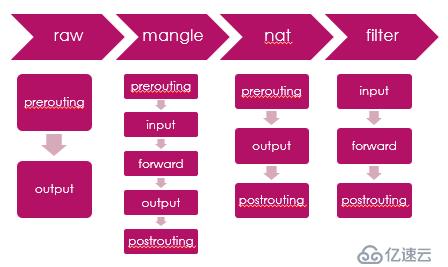

链表规则:四表五链

iptables内置有5个钩子功能:输入,输出,向前,prerouting, postrouting)与之对应的5的链

内置的链:prerouting,输入,输出,postrouting)

prerouting:在进行路由表选择之前处理数据包

输入:处理入站的数据包

转发:处理转发的数据包

输出:处理出站的数据包

postrouting):在进行路由选择后的处理数据包

表及功能:过滤器,nat,乱砍,原始

过滤器:主要实现过滤功能:能够用于链的有:输入,输出

奈特:网络地址转换用于修改源IP,目标IP或者端口,prerouting,输出,postrouting)

损坏:为数据包设置标记,拆解报文,做出修改并重新封装起来:prerouting,输入,输出,postrouting)

生:关闭nat表上启用的连接追踪机制:prerouting,

输出如图所示:

规则表的先后顺序:生——损坏——nat——过滤

报文流向:

流入本机:prerouting——比;输入

<李类=發ist-num-3-2 list-num2-paddingleft-1”>由本机流出:输出——比;李POSTROUTING)

<李类=發ist-num-3-3 list-num2-paddingleft-1”>转发:PREROUTING——比;向前——比;李POSTROUTING)

3。

表管理-traw,乱砍,nat,过滤器,默认表为过滤器可省略命令

链管理-NCreate名字的一个新的用户定义的链,自定义新的规则链

-XDelete指定可选的用户定义的链。删除自定义规则链

- p——政策链的目标,设置默认策略,对过滤器而言:接受/下降

- e - rename-chain old-chain新链条重命名规则管理一个,附加链rule-specification,追加

我#

——插入链rulenum rule-specification,插入,可指定位置,省略是表示第一条

-Ddelete删除;可指明规则序号或者指明规则本身

-Rreplace,替换指定链上的指定规则

- f冲洗[连锁]清控规则链

- z

0,至零;iptables的每条规则链都有两个计数器:匹配的报文的个数,

匹配到的所有报文的大小之和

-Sselect,以iptables-save命令格式显示链上规则

查看

- l

——列表,列出指定链上的所有规则。

- n: numberic,以数字格式显示端口和地址,不反解服务名

- v:详细- x:显示计数器结果的精确值

——行编号:显示规则的序号如组合使用:-nvL

匹配条件选项基本匹配条件,无需加载任何模块,由iptables/netfilter提供[!]- s -源地址[/面具][,……]匹配来源地址ip/面具,[!)表示除了这个IP以外

[!]- d——目的地址[/面具][,……]匹配目标地址ip/面具,[!)表示除了这个IP以外

[!]我——用接口名称:数据报文流入的接口,只能应用于数据报文流入的环节,只能应用于PREROUTING,输入和转发链;

[!]- o - out-interface名称:数据报文流出的接口,只能应用于数据报文流出的环节,只能应用于向前,输出和POSTROUTING链;

[!]- p(协议协议匹配协议:tcp、udp, udplite, icmp, icmpv6, esp,啊,sctp, mh或特殊关键字“所有”- j目标名称

处理动作

接受允许通过

日志记录后继续匹配下条规则

拒绝拒绝通过,必要时会给提示

下降直接丢弃,不给任何回应

返回返回调用链

面具做防火墙标记,不做任何访问控制

DNAT目标地址转换

SNAT源地址转换

伪装地址伪装

扩展匹配条件:需要加载扩展模块才生效。

隐式扩展条件:不需手动加载扩展模块,但需要使用- p选项指明协议

- p:——协议协议

tcp:等同于“- m tcp/udp

[!运动]——源端口,端口(端口)::匹配报文源端口,可以是端口连续范围

[!)——目的港,dport端口(端口)::匹配报文源目标端口,可以是端口连续范围

icmp:

[!]——icmp-type{类型[/代码)| typename}

回应请求:8/0

回应应答:0/0

用法:可以单独指定类型:允许192.168.0.0/24请求192.168.1.11