这期内容当中小编将会给大家带来有关SQL注入与防止及myBaits基本作用是怎样的,文章内容丰富且以专业的角度为大家分析和叙述,阅读完这篇文章希望大家可以有所收获。

SQL注入

在嵌入式SQL编程中,SQL语句通常是以字符串的形式提交给数据库管理系统的. SQL注入是利用SQL语法将一些恶意代码加入到该字符串中,从而获取到非授权的数据。

如:用户登录(假设用户名为admin,密码为123456),通常使用以下语句进行判断

如果获取到记录,则允许登录,否则提示”用户名不存在或密码错误”。加入我并不知道用户密码,知道用户名为“管理”,在输入用户名时,将用户名变为管理”———此时SQL语句变为

则登录成功。如下图密码随意输入,如果没有做任何防止SQL注入的处理,完全可以登录成功

假如:用户名我输入的是“管理;用户删除表;——”;会发生啥结果?

防止SQL注入的方法

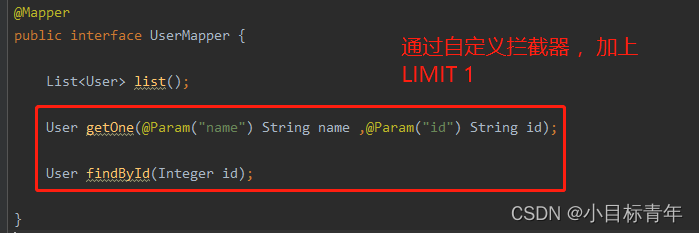

JDBC提供的PreparedStatement可以防止SQL注入;PreparedStatement对SQL预编译后,SQL语句中的参数需要用?代替。然后调用setXX()方法设置SQL语句中的参数。这样再传入特殊值,也不会出现SQL注入的问题了,示例代码如下:

还有另外一种方法,就是把sql语句写入存储过程,通过存储过程完成查询,同样可以防止sql注入。

mybaits中${}和#{}的使用

" $ "是拼接符;使用" ${}"相当于在高级语言中已经将sql语句进行拼接,而且对于变量是不加引号的,如:用户名为admin,参数变量为sname

此种情况下是无法防止SQL注入的。

#{}是占位符;使用" #{}"只能在数据库管理系统中,将#{}中的参数带入

此种情况下是可以防止SQL注入的

既然#{}能够防止SQL注入,“${}“不能,为什么mybaits还要提供这么一个符号?,当然有myBatis的理由,如果SQL语句中数据库对象需要传参进去,那只能使用* * ${}* *。如查询用户表(用户),参数变量为表名='用户# 39;,代码只能是

在myBatis中变量做为在子句中的参数,一律使用#{},禁止使用“”,以防S Q L注入;S Q L语句中包含了数据库对象(如表,视图等)才能使用“{}”,以防SQL注入;SQL语句中包含了数据库对象(如表,视图等)才能使用“”,以防SQL注入;SQL语句中包含了数据库对象(如表,视图等)才能使用“{}”,因为#{},自动给变量加上引号,如上例:

上述就是小编为大家分享的SQL注入与防止及myBaits基本作用是怎样的了,如果刚好有类似的疑惑,不妨参照上述分析进行理解。如果想知道更多相关知识,欢迎关注行业资讯频道。