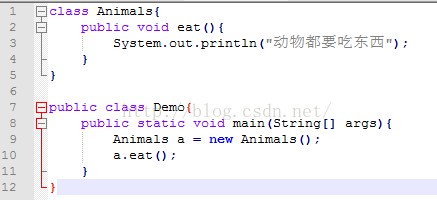

SQL

<前> u ?,一米?,,=,安康;[R ?, q u ?,小号吨.P O S T [& # 39;大敌;u S e R n a m e & # 39;,) 之前 <前> p 一个小号小号瓦特d ,=,安康;[R ?, q u ?,小号吨.P O S T [& # 39;大敌;p a S S w O R d & # 39;,) 之前

<前> sql =,”得到clients 获SELECT id ; WHERE username =& # 39;”, +, uname +, " & # 39;以及password =& # 39;”, +, passwd +, " & # 39; 之前

<前> 数据库. execute (sql) 之前

<强>

——MySQL,该软件,甲骨文,PostgreSQL, SQLite

<强> ——MySQL

<前> & # 39;或& # 39;,1,& # 39;=& # 39;,1 & # 39;# 之前<强> ——访问(使用无效字符)

<前> & # 39;或& # 39;,1,& # 39;=& # 39;,1 & # 39;% 00 之前 <前> & # 39;或& # 39;,1,& # 39;=& # 39;,1,& # 39;% 16 之前

RDBMS

SQL的基本能力是选择信息的调查和产生这一问题的结果。一个SQL注入的弱点可能允许整个曝光的信息停留在数据库服务器只

因为web应用程序使用SQL修改数据库在一个信息,攻击者可以使用SQL注入调整存信息在数据库中。修改信息影响诚实和可能导致否定问题。例如,问题,例如,排泄交流,调整平衡和不同的记录只;

<前> 美元,stmt ,=,,,美元dbh 作用;祝辞,准备(“INSERT INTO 客户(客户名称,地址,城市) 之前 <前> 值(:,:添加,cit):”); 之前 <前> 美元,stmt 安康;祝辞,bindParam(& # 39;:南# 39;美元,txtNam); 之前 <前> 美元,stmt 安康;祝辞,bindParam(& # 39;:添加# 39;美元,txtAdd); 之前 <前> 美元,stmt 安康;祝辞,bindParam (& # 39;: cit # 39;美元,txtCit); 之前 <前> 美元,stmt 安康;祝辞,执行(); 之前