一、前言

本篇文章将讲述<代码> Spring Security简单整合JWT处理认证授权

-

<李> spring-boot 2.1.8李

<李> mybatis-plus 2.2.0李

<李> mysql数据库李

<李> maven项目李

-

<李> SpringBoot集成Spring Security入门体验(一)

https://blog.csdn.net/qq_38225558/article/details/101754743 <李> Spring Security自定义登录认证(二)

https://blog.csdn.net/qq_38225558/article/details/102542072 <李> Spring Security动态url权限控制(三)

https://blog.csdn.net/qq_38225558/article/details/102637637

二,Spring Security简单整合JWT

有关<代码> JWT>

1,引入jwt依赖h5> <代码类="语言xml "> & lt; !——jwt依赖:https://mvnrepository.com/artifact/io.jsonwebtoken/jjwt——比;

& lt; dependency>

& lt; groupId> io.jsonwebtoken

& lt; artifactId> jjwt

& lt; version> 0.9.1

& lt;/dependency>

2,在安全登录认证成功后生成jwt令牌返回给前端保存h5> jwt生成令牌代码如下:

<代码类="语言java ">//生成jwt访问令牌

字符串jwtToken=Jwts.builder ()//用户角色

.claim (“ROLE_LOGIN”、“ADMIN”)//主题——存用户名

.setSubject(“张三”)//过期时间- 30分钟

.setExpiration(新日期(System.currentTimeMillis () + 30 * 60 * 1000))//加密算法和密钥

.signWith (SignatureAlgorithm。HS512,“helloworld”)

.compact();

<代码类="语言java ">//生成jwt访问令牌 字符串jwtToken=Jwts.builder ()//用户角色 .claim (“ROLE_LOGIN”、“ADMIN”)//主题——存用户名 .setSubject(“张三”)//过期时间- 30分钟 .setExpiration(新日期(System.currentTimeMillis () + 30 * 60 * 1000))//加密算法和密钥 .signWith (SignatureAlgorithm。HS512,“helloworld”) .compact();

这里贴出小编文末案例演示源码中关于登录认证处理中的使用

<=坝镅詊ava代码类> @ component

公共类AdminAuthenticationProvider实现AuthenticationProvider {

@ autowired

UserDetailsServiceImpl userDetailsService;

@ autowired

私人usermap usermap;

@Override

公共认证认证(认证身份验证)抛出AuthenticationException {//获取前端表单中输入后返回的用户名:密码

字符串的用户名=(字符串)authentication.getPrincipal ();

字符串密码=(字符串)authentication.getCredentials ();

SecurityUser用户信息=(SecurityUser) userDetailsService.loadUserByUsername(用户名);

布尔isValid=PasswordUtils。userInfo.getCurrentUserInfo isValidPassword(密码,userInfo.getPassword () () .getSalt ());//验证密码

如果(! isValid) {

把新BadCredentialsException(“密码错误!”);

}//前后端分离情况下处理逻辑……//更新登录令牌//当前用户所拥有角色代码

字符串roleCodes=userInfo.getRoleCodes ();//生成jwt访问令牌

字符串jwt=Jwts.builder ()//用户角色

.claim(常量。ROLE_LOGIN roleCodes)//主题——存用户名

.setSubject (authentication.getName ())//过期时间- 30分钟

.setExpiration(新日期(System.currentTimeMillis () + 30 * 60 * 1000))//加密算法和密钥

.signWith (SignatureAlgorithm。HS512 Constants.SALT)

.compact ();

用户用户=userMapper.selectById (userInfo.getCurrentUserInfo () .getId ());

user.setToken (jwt);

userMapper.updateById(用户);

userInfo.getCurrentUserInfo () .setToken (jwt);

返回新UsernamePasswordAuthenticationToken(用户信息、密码userInfo.getAuthorities ());

}

@Override

公众布尔的支持(Class<?比;aClass) {

返回true;

}

}

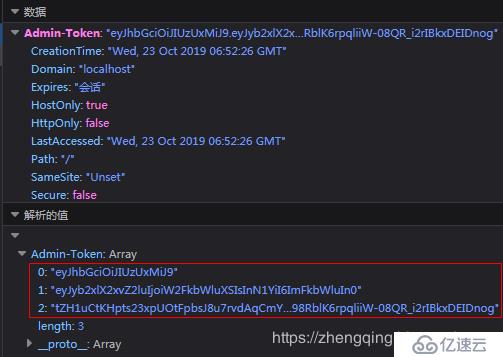

前端页面保存的jwt令牌格式如下:

3、安全访问鉴权中认证用户信息h5> 我们在访问每一个url请求的时候,在统一认证的地方获取智威汤逊中我们需要的信息然后认证即可,【注:<代码> 中声称存放着我们需要的信息】

例如:我们可以将用户名:密码存放智威汤逊中,然后在认证的时候读取到其中的用户信息,然后查询数据库认证用户,如果满足条件即成功访问,如果不满足条件即抛出异常处理

<强>温馨小提示强:如果jwt令牌过期,会抛出<代码> ExpiredJwtException 异常,我们需要拦截到,然后交给认证失败处理器中处理,然后返回给前端,这里根据个人业务实际处理即可~

Spring Security整合智威汤逊(四)

<强>温馨小提示强:如果jwt令牌过期,会抛出<代码> ExpiredJwtException 异常,我们需要拦截到,然后交给认证失败处理器中处理,然后返回给前端,这里根据个人业务实际处理即可~